-

@ e3ba5e1a:5e433365

2025-02-05 17:47:16

I got into a [friendly discussion](https://x.com/snoyberg/status/1887007888117252142) on X regarding health insurance. The specific question was how to deal with health insurance companies (presumably unfairly) denying claims? My answer, as usual: get government out of it!

The US healthcare system is essentially the worst of both worlds:

* Unlike full single payer, individuals incur high costs

* Unlike a true free market, regulation causes increases in costs and decreases competition among insurers

I'm firmly on the side of moving towards the free market. (And I say that as someone living under a single payer system now.) Here's what I would do:

* Get rid of tax incentives that make health insurance tied to your employer, giving individuals back proper freedom of choice.

* Reduce regulations significantly.

* In the short term, some people will still get rejected claims and other obnoxious behavior from insurance companies. We address that in two ways:

1. Due to reduced regulations, new insurance companies will be able to enter the market offering more reliable coverage and better rates, and people will flock to them because they have the freedom to make their own choices.

2. Sue the asses off of companies that reject claims unfairly. And ideally, as one of the few legitimate roles of government in all this, institute new laws that limit the ability of fine print to allow insurers to escape their responsibilities. (I'm hesitant that the latter will happen due to the incestuous relationship between Congress/regulators and insurers, but I can hope.)

Will this magically fix everything overnight like politicians normally promise? No. But it will allow the market to return to a healthy state. And I don't think it will take long (order of magnitude: 5-10 years) for it to come together, but that's just speculation.

And since there's a high correlation between those who believe government can fix problems by taking more control and demanding that only credentialed experts weigh in on a topic (both points I strongly disagree with BTW): I'm a trained actuary and worked in the insurance industry, and have directly seen how government regulation reduces competition, raises prices, and harms consumers.

And my final point: I don't think any prior art would be a good comparison for deregulation in the US, it's such a different market than any other country in the world for so many reasons that lessons wouldn't really translate. Nonetheless, I asked Grok for some empirical data on this, and at best the results of deregulation could be called "mixed," but likely more accurately "uncertain, confused, and subject to whatever interpretation anyone wants to apply."

https://x.com/i/grok/share/Zc8yOdrN8lS275hXJ92uwq98M

-

@ 91bea5cd:1df4451c

2025-02-04 17:24:50

### Definição de ULID:

Timestamp 48 bits, Aleatoriedade 80 bits

Sendo Timestamp 48 bits inteiro, tempo UNIX em milissegundos, Não ficará sem espaço até o ano 10889 d.C.

e Aleatoriedade 80 bits, Fonte criptograficamente segura de aleatoriedade, se possível.

#### Gerar ULID

```sql

CREATE EXTENSION IF NOT EXISTS pgcrypto;

CREATE FUNCTION generate_ulid()

RETURNS TEXT

AS $$

DECLARE

-- Crockford's Base32

encoding BYTEA = '0123456789ABCDEFGHJKMNPQRSTVWXYZ';

timestamp BYTEA = E'\\000\\000\\000\\000\\000\\000';

output TEXT = '';

unix_time BIGINT;

ulid BYTEA;

BEGIN

-- 6 timestamp bytes

unix_time = (EXTRACT(EPOCH FROM CLOCK_TIMESTAMP()) * 1000)::BIGINT;

timestamp = SET_BYTE(timestamp, 0, (unix_time >> 40)::BIT(8)::INTEGER);

timestamp = SET_BYTE(timestamp, 1, (unix_time >> 32)::BIT(8)::INTEGER);

timestamp = SET_BYTE(timestamp, 2, (unix_time >> 24)::BIT(8)::INTEGER);

timestamp = SET_BYTE(timestamp, 3, (unix_time >> 16)::BIT(8)::INTEGER);

timestamp = SET_BYTE(timestamp, 4, (unix_time >> 8)::BIT(8)::INTEGER);

timestamp = SET_BYTE(timestamp, 5, unix_time::BIT(8)::INTEGER);

-- 10 entropy bytes

ulid = timestamp || gen_random_bytes(10);

-- Encode the timestamp

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 0) & 224) >> 5));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 0) & 31)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 1) & 248) >> 3));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 1) & 7) << 2) | ((GET_BYTE(ulid, 2) & 192) >> 6)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 2) & 62) >> 1));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 2) & 1) << 4) | ((GET_BYTE(ulid, 3) & 240) >> 4)));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 3) & 15) << 1) | ((GET_BYTE(ulid, 4) & 128) >> 7)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 4) & 124) >> 2));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 4) & 3) << 3) | ((GET_BYTE(ulid, 5) & 224) >> 5)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 5) & 31)));

-- Encode the entropy

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 6) & 248) >> 3));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 6) & 7) << 2) | ((GET_BYTE(ulid, 7) & 192) >> 6)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 7) & 62) >> 1));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 7) & 1) << 4) | ((GET_BYTE(ulid, 8) & 240) >> 4)));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 8) & 15) << 1) | ((GET_BYTE(ulid, 9) & 128) >> 7)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 9) & 124) >> 2));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 9) & 3) << 3) | ((GET_BYTE(ulid, 10) & 224) >> 5)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 10) & 31)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 11) & 248) >> 3));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 11) & 7) << 2) | ((GET_BYTE(ulid, 12) & 192) >> 6)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 12) & 62) >> 1));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 12) & 1) << 4) | ((GET_BYTE(ulid, 13) & 240) >> 4)));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 13) & 15) << 1) | ((GET_BYTE(ulid, 14) & 128) >> 7)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 14) & 124) >> 2));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(ulid, 14) & 3) << 3) | ((GET_BYTE(ulid, 15) & 224) >> 5)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(ulid, 15) & 31)));

RETURN output;

END

$$

LANGUAGE plpgsql

VOLATILE;

```

#### ULID TO UUID

```sql

CREATE OR REPLACE FUNCTION parse_ulid(ulid text) RETURNS bytea AS $$

DECLARE

-- 16byte

bytes bytea = E'\\x00000000 00000000 00000000 00000000';

v char[];

-- Allow for O(1) lookup of index values

dec integer[] = ARRAY[

255, 255, 255, 255, 255, 255, 255, 255, 255, 255,

255, 255, 255, 255, 255, 255, 255, 255, 255, 255,

255, 255, 255, 255, 255, 255, 255, 255, 255, 255,

255, 255, 255, 255, 255, 255, 255, 255, 255, 255,

255, 255, 255, 255, 255, 255, 255, 0, 1, 2,

3, 4, 5, 6, 7, 8, 9, 255, 255, 255,

255, 255, 255, 255, 10, 11, 12, 13, 14, 15,

16, 17, 1, 18, 19, 1, 20, 21, 0, 22,

23, 24, 25, 26, 255, 27, 28, 29, 30, 31,

255, 255, 255, 255, 255, 255, 10, 11, 12, 13,

14, 15, 16, 17, 1, 18, 19, 1, 20, 21,

0, 22, 23, 24, 25, 26, 255, 27, 28, 29,

30, 31

];

BEGIN

IF NOT ulid ~* '^[0-7][0-9ABCDEFGHJKMNPQRSTVWXYZ]{25}$' THEN

RAISE EXCEPTION 'Invalid ULID: %', ulid;

END IF;

v = regexp_split_to_array(ulid, '');

-- 6 bytes timestamp (48 bits)

bytes = SET_BYTE(bytes, 0, (dec[ASCII(v[1])] << 5) | dec[ASCII(v[2])]);

bytes = SET_BYTE(bytes, 1, (dec[ASCII(v[3])] << 3) | (dec[ASCII(v[4])] >> 2));

bytes = SET_BYTE(bytes, 2, (dec[ASCII(v[4])] << 6) | (dec[ASCII(v[5])] << 1) | (dec[ASCII(v[6])] >> 4));

bytes = SET_BYTE(bytes, 3, (dec[ASCII(v[6])] << 4) | (dec[ASCII(v[7])] >> 1));

bytes = SET_BYTE(bytes, 4, (dec[ASCII(v[7])] << 7) | (dec[ASCII(v[8])] << 2) | (dec[ASCII(v[9])] >> 3));

bytes = SET_BYTE(bytes, 5, (dec[ASCII(v[9])] << 5) | dec[ASCII(v[10])]);

-- 10 bytes of entropy (80 bits);

bytes = SET_BYTE(bytes, 6, (dec[ASCII(v[11])] << 3) | (dec[ASCII(v[12])] >> 2));

bytes = SET_BYTE(bytes, 7, (dec[ASCII(v[12])] << 6) | (dec[ASCII(v[13])] << 1) | (dec[ASCII(v[14])] >> 4));

bytes = SET_BYTE(bytes, 8, (dec[ASCII(v[14])] << 4) | (dec[ASCII(v[15])] >> 1));

bytes = SET_BYTE(bytes, 9, (dec[ASCII(v[15])] << 7) | (dec[ASCII(v[16])] << 2) | (dec[ASCII(v[17])] >> 3));

bytes = SET_BYTE(bytes, 10, (dec[ASCII(v[17])] << 5) | dec[ASCII(v[18])]);

bytes = SET_BYTE(bytes, 11, (dec[ASCII(v[19])] << 3) | (dec[ASCII(v[20])] >> 2));

bytes = SET_BYTE(bytes, 12, (dec[ASCII(v[20])] << 6) | (dec[ASCII(v[21])] << 1) | (dec[ASCII(v[22])] >> 4));

bytes = SET_BYTE(bytes, 13, (dec[ASCII(v[22])] << 4) | (dec[ASCII(v[23])] >> 1));

bytes = SET_BYTE(bytes, 14, (dec[ASCII(v[23])] << 7) | (dec[ASCII(v[24])] << 2) | (dec[ASCII(v[25])] >> 3));

bytes = SET_BYTE(bytes, 15, (dec[ASCII(v[25])] << 5) | dec[ASCII(v[26])]);

RETURN bytes;

END

$$

LANGUAGE plpgsql

IMMUTABLE;

CREATE OR REPLACE FUNCTION ulid_to_uuid(ulid text) RETURNS uuid AS $$

BEGIN

RETURN encode(parse_ulid(ulid), 'hex')::uuid;

END

$$

LANGUAGE plpgsql

IMMUTABLE;

```

#### UUID to ULID

```sql

CREATE OR REPLACE FUNCTION uuid_to_ulid(id uuid) RETURNS text AS $$

DECLARE

encoding bytea = '0123456789ABCDEFGHJKMNPQRSTVWXYZ';

output text = '';

uuid_bytes bytea = uuid_send(id);

BEGIN

-- Encode the timestamp

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 0) & 224) >> 5));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 0) & 31)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 1) & 248) >> 3));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 1) & 7) << 2) | ((GET_BYTE(uuid_bytes, 2) & 192) >> 6)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 2) & 62) >> 1));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 2) & 1) << 4) | ((GET_BYTE(uuid_bytes, 3) & 240) >> 4)));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 3) & 15) << 1) | ((GET_BYTE(uuid_bytes, 4) & 128) >> 7)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 4) & 124) >> 2));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 4) & 3) << 3) | ((GET_BYTE(uuid_bytes, 5) & 224) >> 5)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 5) & 31)));

-- Encode the entropy

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 6) & 248) >> 3));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 6) & 7) << 2) | ((GET_BYTE(uuid_bytes, 7) & 192) >> 6)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 7) & 62) >> 1));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 7) & 1) << 4) | ((GET_BYTE(uuid_bytes, 8) & 240) >> 4)));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 8) & 15) << 1) | ((GET_BYTE(uuid_bytes, 9) & 128) >> 7)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 9) & 124) >> 2));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 9) & 3) << 3) | ((GET_BYTE(uuid_bytes, 10) & 224) >> 5)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 10) & 31)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 11) & 248) >> 3));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 11) & 7) << 2) | ((GET_BYTE(uuid_bytes, 12) & 192) >> 6)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 12) & 62) >> 1));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 12) & 1) << 4) | ((GET_BYTE(uuid_bytes, 13) & 240) >> 4)));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 13) & 15) << 1) | ((GET_BYTE(uuid_bytes, 14) & 128) >> 7)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 14) & 124) >> 2));

output = output || CHR(GET_BYTE(encoding, ((GET_BYTE(uuid_bytes, 14) & 3) << 3) | ((GET_BYTE(uuid_bytes, 15) & 224) >> 5)));

output = output || CHR(GET_BYTE(encoding, (GET_BYTE(uuid_bytes, 15) & 31)));

RETURN output;

END

$$

LANGUAGE plpgsql

IMMUTABLE;

```

#### Gera 11 Digitos aleatórios: YBKXG0CKTH4

```sql

-- Cria a extensão pgcrypto para gerar uuid

CREATE EXTENSION IF NOT EXISTS pgcrypto;

-- Cria a função para gerar ULID

CREATE OR REPLACE FUNCTION gen_lrandom()

RETURNS TEXT AS $$

DECLARE

ts_millis BIGINT;

ts_chars TEXT;

random_bytes BYTEA;

random_chars TEXT;

base32_chars TEXT := '0123456789ABCDEFGHJKMNPQRSTVWXYZ';

i INT;

BEGIN

-- Pega o timestamp em milissegundos

ts_millis := FLOOR(EXTRACT(EPOCH FROM clock_timestamp()) * 1000)::BIGINT;

-- Converte o timestamp para base32

ts_chars := '';

FOR i IN REVERSE 0..11 LOOP

ts_chars := ts_chars || substr(base32_chars, ((ts_millis >> (5 * i)) & 31) + 1, 1);

END LOOP;

-- Gera 10 bytes aleatórios e converte para base32

random_bytes := gen_random_bytes(10);

random_chars := '';

FOR i IN 0..9 LOOP

random_chars := random_chars || substr(base32_chars, ((get_byte(random_bytes, i) >> 3) & 31) + 1, 1);

IF i < 9 THEN

random_chars := random_chars || substr(base32_chars, (((get_byte(random_bytes, i) & 7) << 2) | (get_byte(random_bytes, i + 1) >> 6)) & 31 + 1, 1);

ELSE

random_chars := random_chars || substr(base32_chars, ((get_byte(random_bytes, i) & 7) << 2) + 1, 1);

END IF;

END LOOP;

-- Concatena o timestamp e os caracteres aleatórios

RETURN ts_chars || random_chars;

END;

$$ LANGUAGE plpgsql;

```

#### Exemplo de USO

```sql

-- Criação da extensão caso não exista

CREATE EXTENSION

IF

NOT EXISTS pgcrypto;

-- Criação da tabela pessoas

CREATE TABLE pessoas ( ID UUID DEFAULT gen_random_uuid ( ) PRIMARY KEY, nome TEXT NOT NULL );

-- Busca Pessoa na tabela

SELECT

*

FROM

"pessoas"

WHERE

uuid_to_ulid ( ID ) = '252FAC9F3V8EF80SSDK8PXW02F';

```

### Fontes

- https://github.com/scoville/pgsql-ulid

- https://github.com/geckoboard/pgulid

-

@ 91bea5cd:1df4451c

2025-02-04 05:24:47

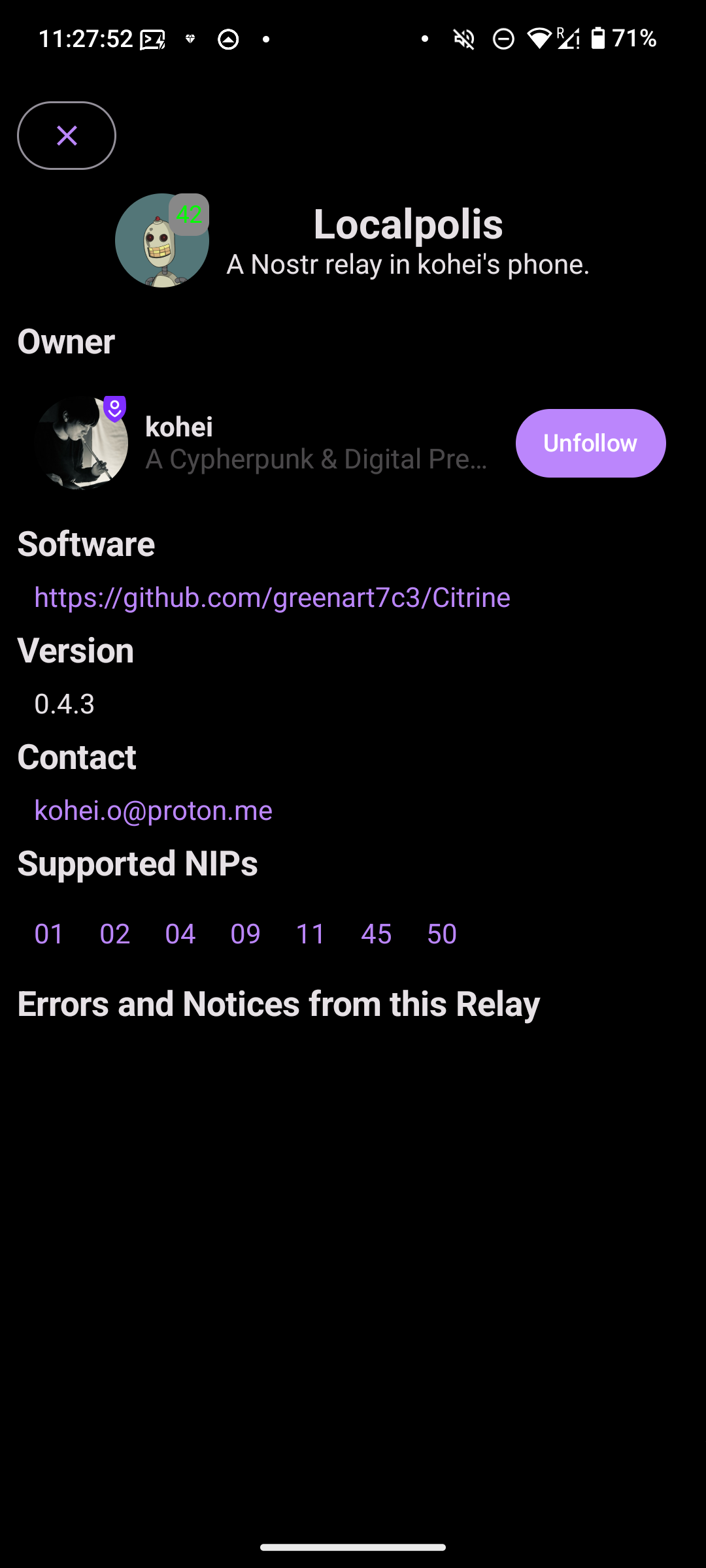

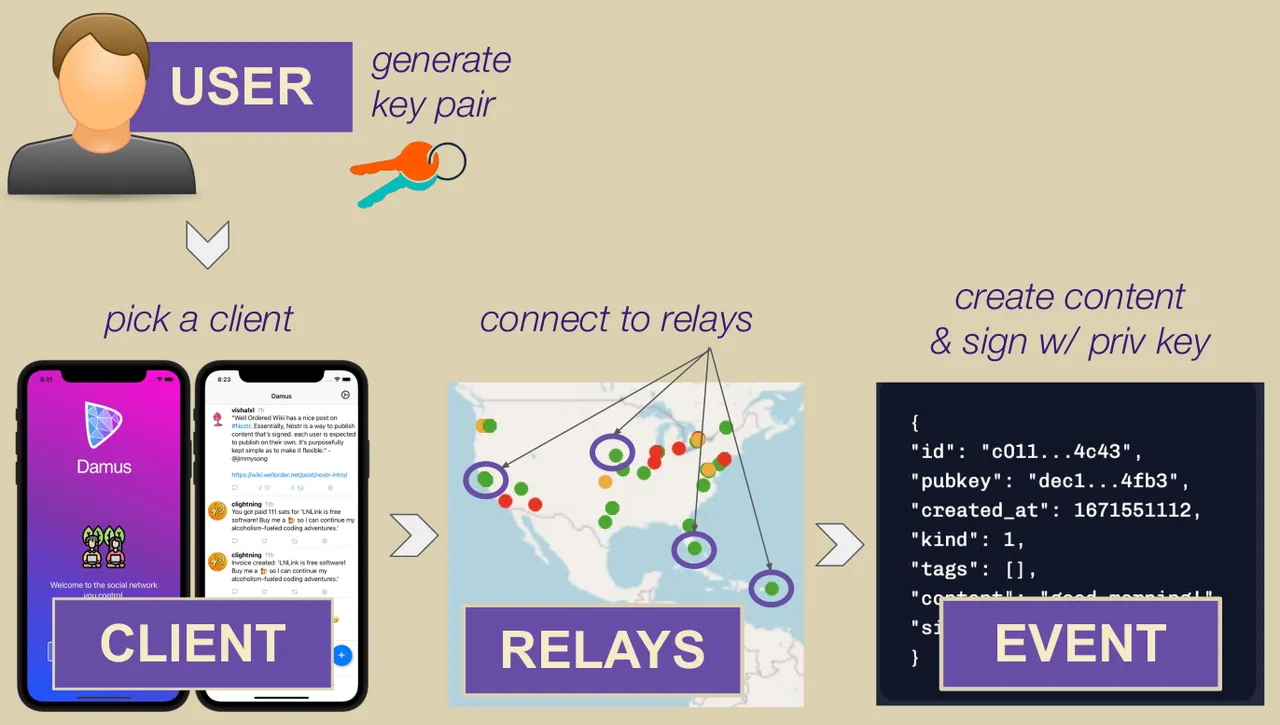

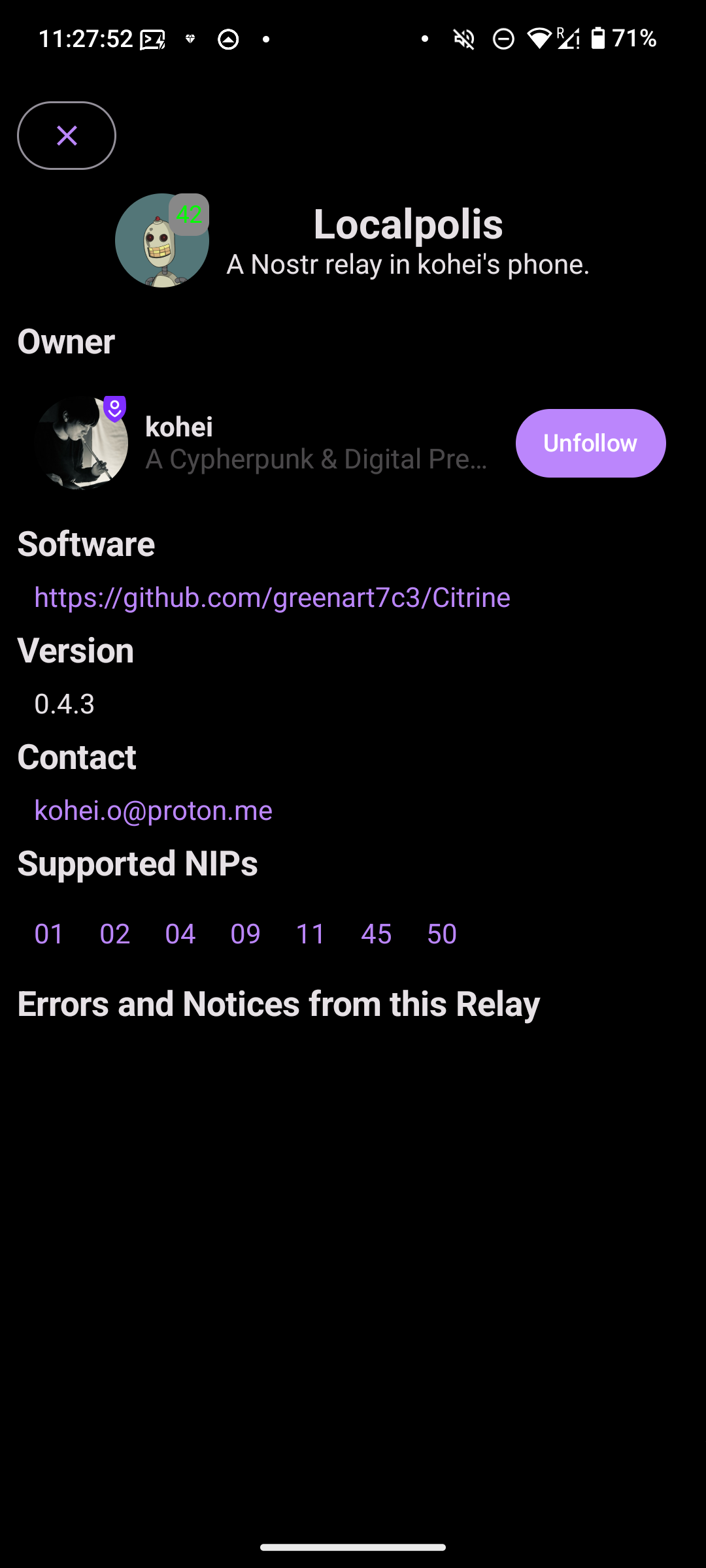

Novia é uma ferramenta inovadora que facilita o arquivamento de vídeos e sua integração com a rede NOSTR (Notes and Other Stuff Transmitted over Relay). Funcionando como uma ponte entre ferramentas de arquivamento de vídeo tradicionais e a plataforma descentralizada, Novia oferece uma solução autônoma para a preservação e compartilhamento de conteúdo audiovisual.

### Arquitetura e Funcionamento

A arquitetura de Novia é dividida em duas partes principais:

* **Frontend:** Atua como a interface do usuário, responsável por solicitar o arquivamento de vídeos. Essas solicitações são encaminhadas para o backend.

* **Backend:** Processa as solicitações de arquivamento, baixando o vídeo, suas descrições e a imagem de capa associada. Este componente é conectado a um ou mais relays NOSTR, permitindo a indexação e descoberta do conteúdo arquivado.

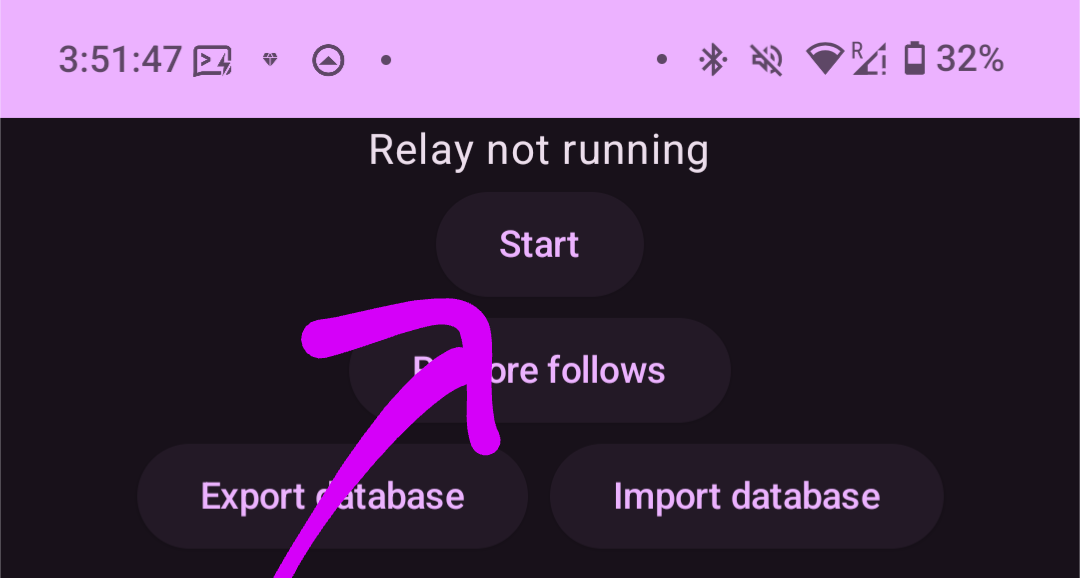

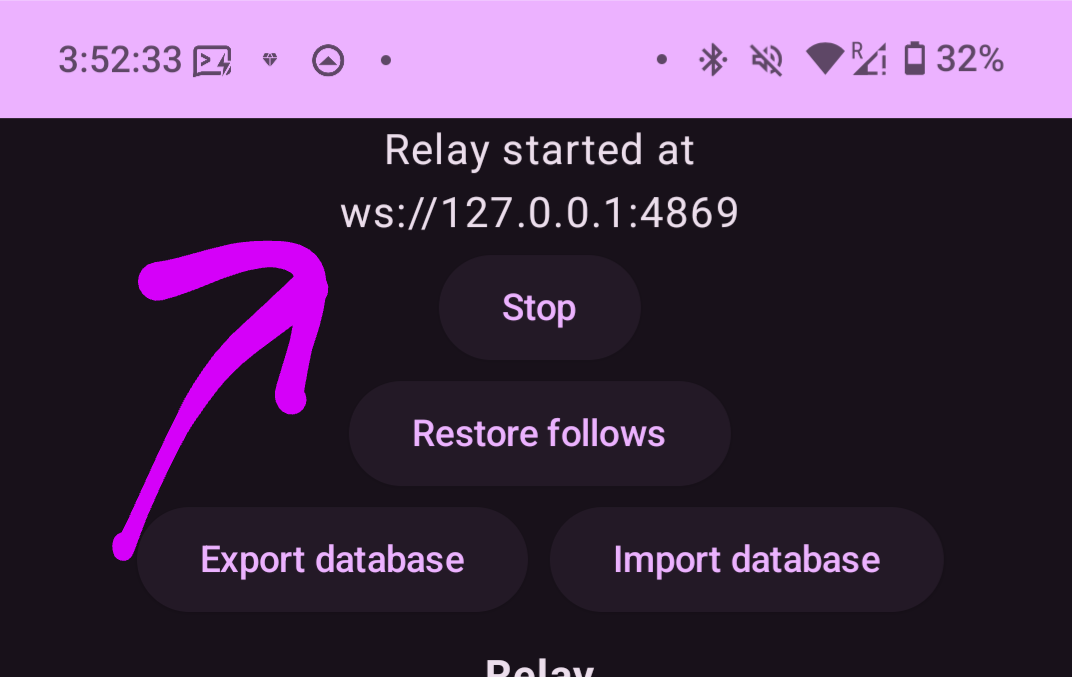

O processo de arquivamento é automatizado: após o download, o vídeo fica disponível no frontend para que o usuário possa solicitar o upload para um servidor Blossom de sua escolha.

### Como Utilizar Novia

1. **Acesso:** Navegue até [https://npub126uz2g6ft45qs0m0rnvtvtp7glcfd23pemrzz0wnt8r5vlhr9ufqnsmvg8.nsite.lol](https://npub126uz2g6ft45qs0m0rnvtvtp7glcfd23pemrzz0wnt8r5vlhr9ufqnsmvg8.nsite.lol).

2. **Login:** Utilize uma extensão de navegador compatível com NOSTR para autenticar-se.

3. **Execução via Docker:** A forma mais simples de executar o backend é através de um container Docker. Execute o seguinte comando:

```bash

docker run -it --rm -p 9090:9090 -v ./nostr/data:/data --add-host=host.docker.internal:host-gateway teamnovia/novia

```

Este comando cria um container, mapeia a porta 9090 para o host e monta o diretório `./nostr/data` para persistir os dados.

### Configuração Avançada

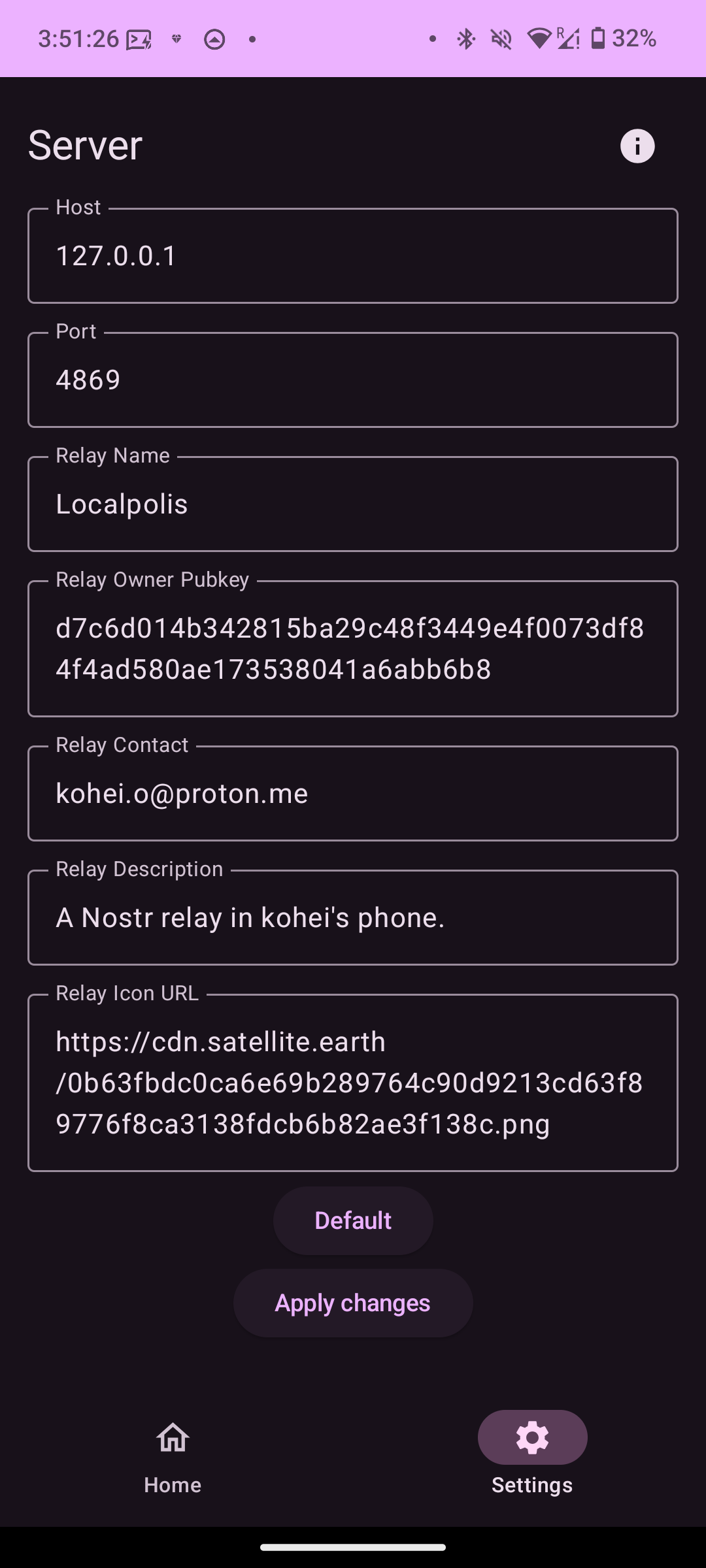

Novia oferece amplas opções de configuração através de um arquivo `yaml`. Abaixo, um exemplo comentado:

```yaml

mediaStores:

- id: media

type: local

path: /data/media

watch: true

database: /data/novia.db

download:

enabled: true

ytdlpPath: yt-dlp

ytdlpCookies: ./cookies.txt

tempPath: /tmp

targetStoreId: media

secret: false

publish:

enabled: true

key: nsec

thumbnailUpload:

- https://nostr.download

videoUpload:

- url: https://nostr.download

maxUploadSizeMB: 300

cleanUpMaxAgeDays: 5

cleanUpKeepSizeUnderMB: 2

- url: https://files.v0l.io

maxUploadSizeMB: 300

cleanUpMaxAgeDays: 5

cleanUpKeepSizeUnderMB: 2

- url: https://nosto.re

maxUploadSizeMB: 300

cleanUpMaxAgeDays: 5

cleanUpKeepSizeUnderMB: 2

- url: https://blossom.primal.net

maxUploadSizeMB: 300

cleanUpMaxAgeDays: 5

cleanUpKeepSizeUnderMB: 2

relays:

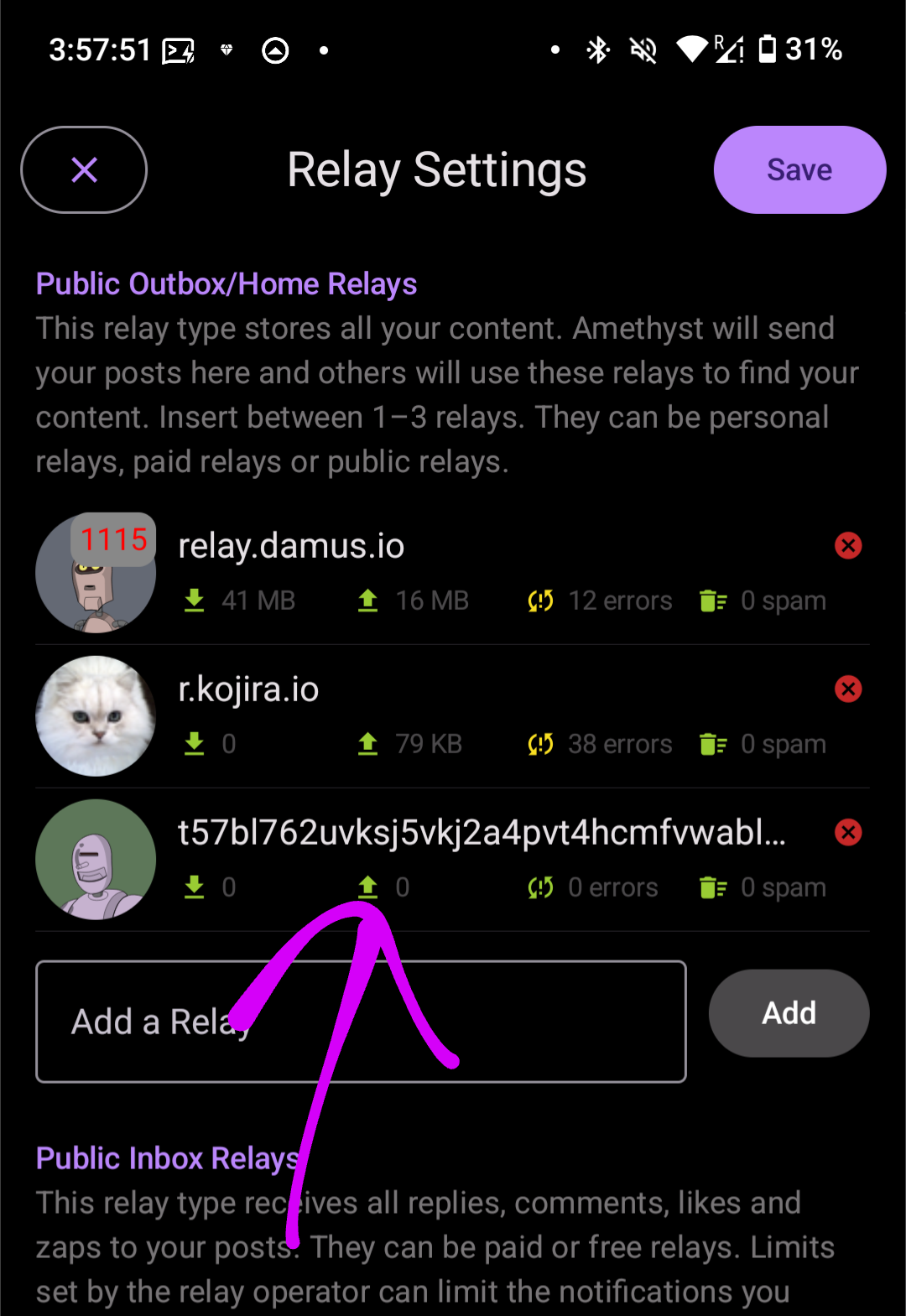

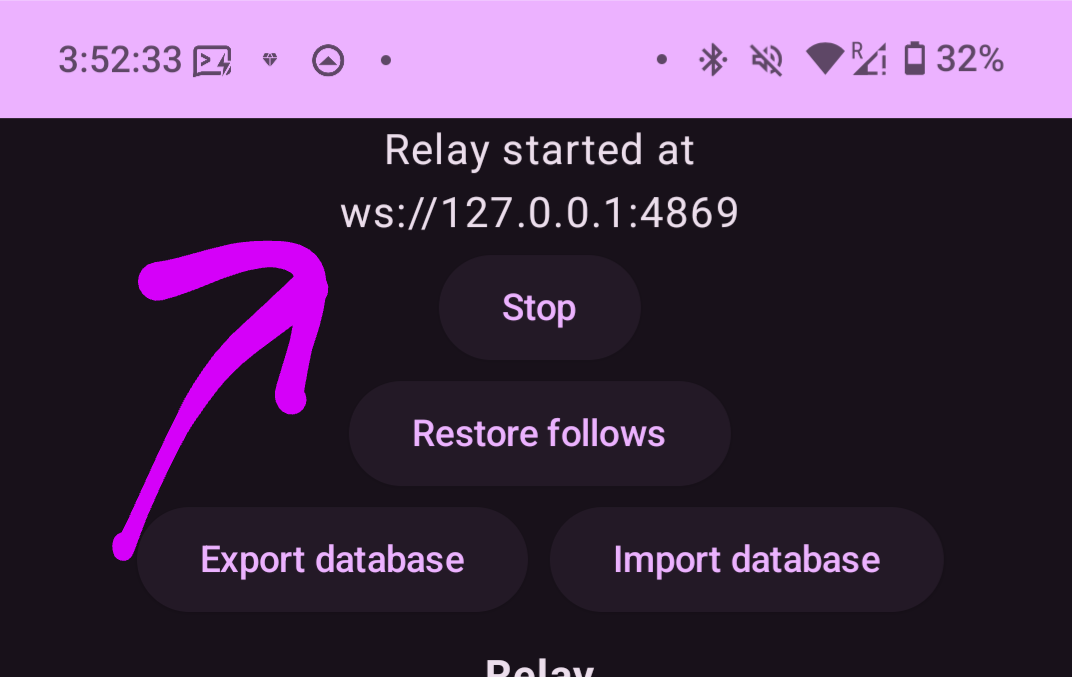

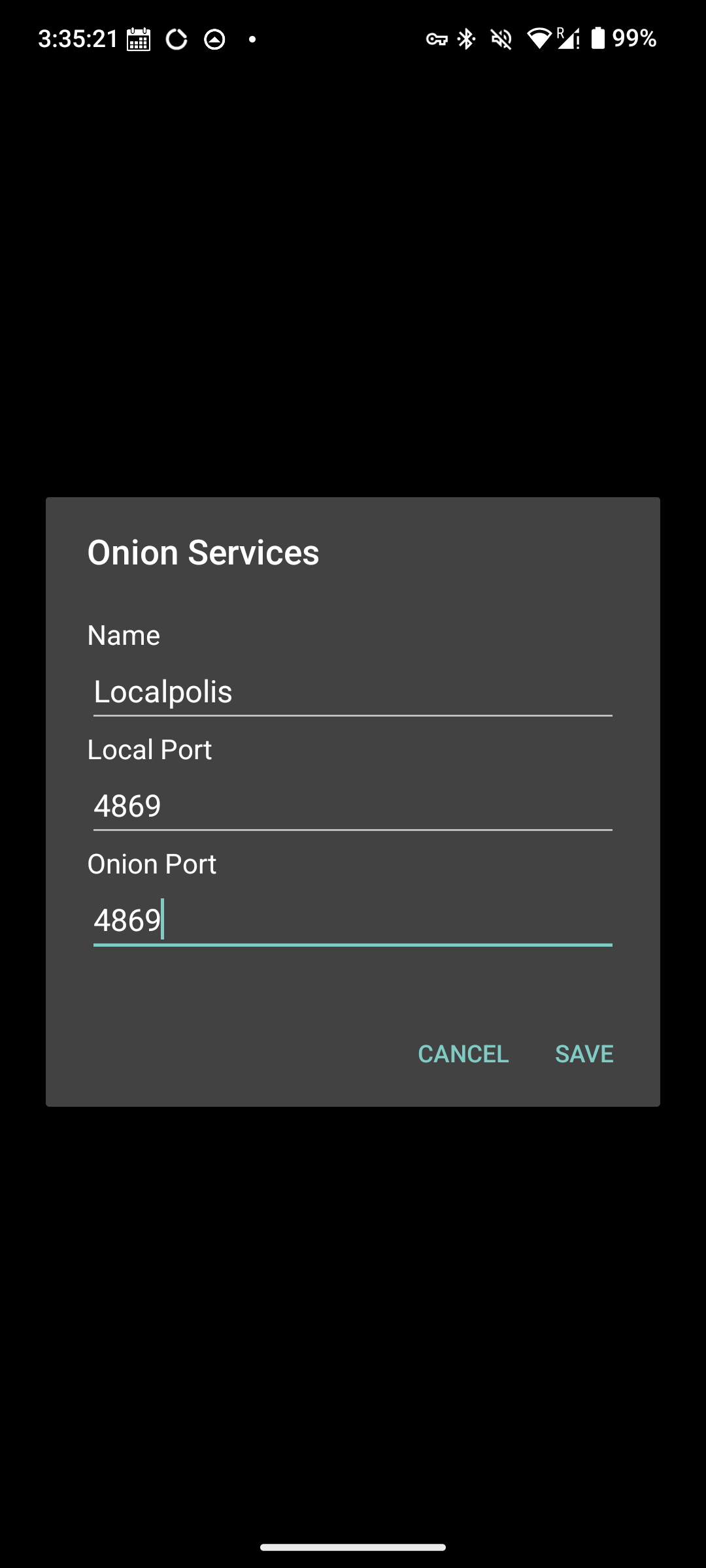

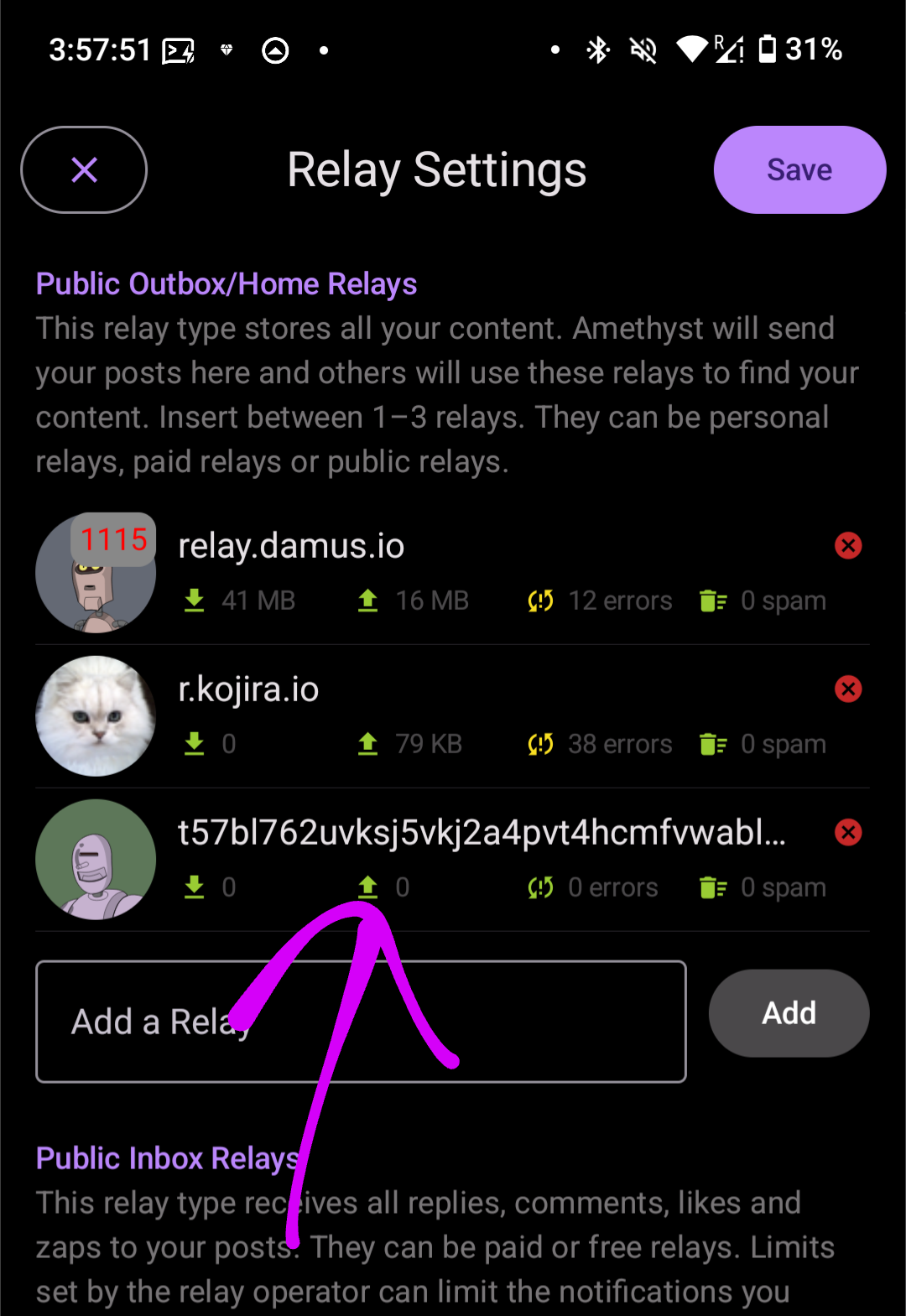

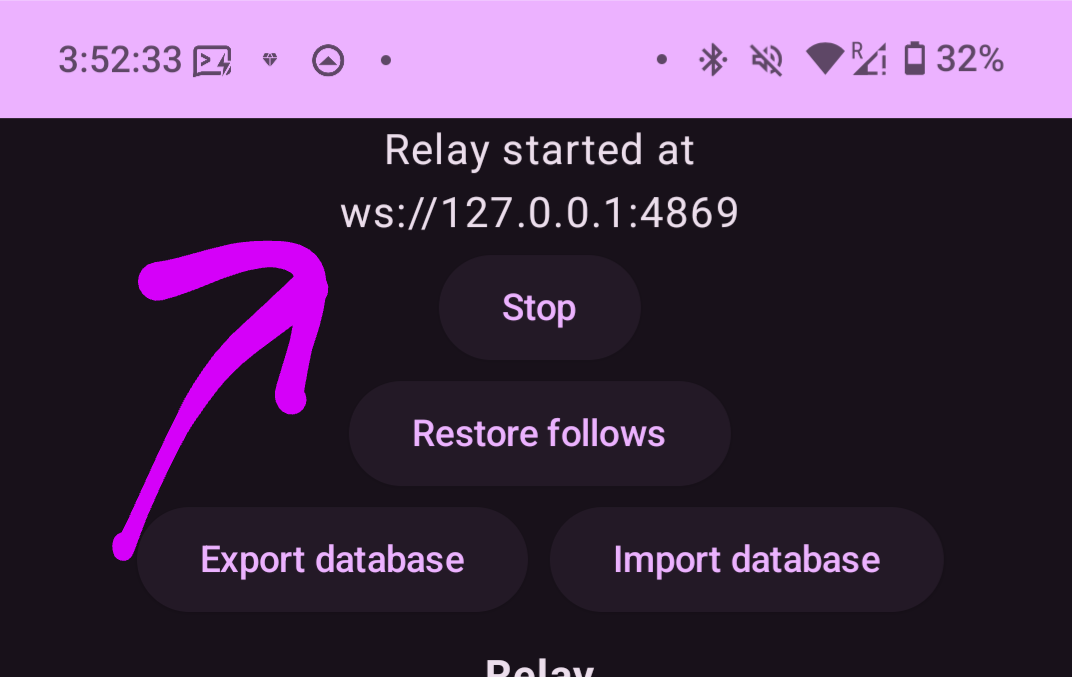

- ws://host.docker.internal:4869

- wss://bostr.bitcointxoko.com

secret: false

autoUpload:

enabled: true

maxVideoSizeMB: 100

fetch:

enabled: false

fetchVideoLimitMB: 10

relays:

- <a relay with the video events to mirror>

match:

- nostr

- bitcoin

server:

port: 9090

enabled: true

```

**Explicação das Configurações:**

* **`mediaStores`**: Define onde os arquivos de mídia serão armazenados (localmente, neste exemplo).

* **`database`**: Especifica o local do banco de dados.

* **`download`**: Controla as configurações de download de vídeos, incluindo o caminho para o `yt-dlp` e um arquivo de cookies para autenticação.

* **`publish`**: Configura a publicação de vídeos e thumbnails no NOSTR, incluindo a chave privada (`nsec`), servidores de upload e relays. **Atenção:** Mantenha sua chave privada em segredo.

* **`fetch`**: Permite buscar eventos de vídeo de relays NOSTR para arquivamento.

* **`server`**: Define as configurações do servidor web interno de Novia.

### Conclusão

Novia surge como uma ferramenta promissora para o arquivamento e a integração de vídeos com o ecossistema NOSTR. Sua arquitetura modular, combinada com opções de configuração flexíveis, a tornam uma solução poderosa para usuários que buscam preservar e compartilhar conteúdo audiovisual de forma descentralizada e resistente à censura. A utilização de Docker simplifica a implantação e o gerenciamento da ferramenta. Para obter mais informações e explorar o código-fonte, visite o repositório do projeto no GitHub: [https://github.com/teamnovia/novia](https://github.com/teamnovia/novia).

-

@ 9e69e420:d12360c2

2025-02-01 11:16:04

Federal employees must remove pronouns from email signatures by the end of the day. This directive comes from internal memos tied to two executive orders signed by Donald Trump. The orders target diversity and equity programs within the government.

CDC, Department of Transportation, and Department of Energy employees were affected. Staff were instructed to make changes in line with revised policy prohibiting certain language.

One CDC employee shared frustration, stating, “In my decade-plus years at CDC, I've never been told what I can and can't put in my email signature.” The directive is part of a broader effort to eliminate DEI initiatives from federal discourse.

-

@ e83b66a8:b0526c2b

2025-01-30 16:11:24

I have a deep love of China. It probably started in 1981, when my Father visited China on the first trade mission from the UK to open up trading between the 2 nations.

As a family, we have historically done a lot of business in Asia starting with our company Densitron, who’s Asian headquarters were in Tokyo, through to Taiwan where we had factories leading to investing in Vbest, now Evervision an LCD manufacturer. They have admin offices in Taiwan and a factory in Jiangsu, China.

I have always hated the western narrative that China is the “enemy” or that China’s Communist / Capitalist system is “evil”.

Without understanding history, geography, cultural biases, and indoctrination it is as difficult to remove those beliefs in the same way it is difficult to convert “normies” to understand the freedom and power of Bitcoin.

I have tried and had some success, but mostly failed.

However the recent ban on TikTok and the migration of the west to the Chinese owned “rednote” app has overnight created more cultural exchanges and understanding than the previous 40+ years has ever managed to achieve. That along with the recent disclosure about Chinas advancements in AI have also deflated some of the western hubris.

If you wish to go down the rabbit hole of China from a cultural view, this YouTuber has given me a much better framework than I could ever provide as an outsider.

She is a Chinese girl, who came to the UK to study at University only to return with a mixed understanding of both cultures. She is doing a far better job of explaining the culture from a western perspective than I ever could.

https://www.youtube.com/@SimingLan

Here are 4 videos of hers that help explain a lot:

This is a lighthearted look at the recent TikTok ban

TikTok ban completely backfired on US! and it's been hilarious

https://www.youtube.com/watch?v=A7123nG5otA

More in-depth insights are:

My complicated relationship with China.

https://www.youtube.com/watch?v=BEaw0KAuNBU

China's Biggest Problem with Free Speech Rhetoric

https://www.youtube.com/watch?v=V7eSyKPbg_Y

What the West Doesn't Get about China's Rise

https://www.youtube.com/watch?v=hmb1_HfflCA

-

@ 0fa80bd3:ea7325de

2025-01-30 04:28:30

**"Degeneration"** or **"Вырождение"**

![[photo_2025-01-29 23.23.15.jpeg]]

A once-functional object, now eroded by time and human intervention, stripped of its original purpose. Layers of presence accumulate—marks, alterations, traces of intent—until the very essence is obscured. Restoration is paradoxical: to reclaim, one must erase. Yet erasure is an impossibility, for to remove these imprints is to deny the existence of those who shaped them.

The work stands as a meditation on entropy, memory, and the irreversible dialogue between creation and decay.

-

@ 9f3eba58:fa185499

2025-01-29 20:27:09

Humanity as a whole has been degrading over the years, with average IQ decreasing, bone structures generally becoming poorly formed and fragile, average height decreasing, hormone levels ridiculously low and having various metabolic and mental illnesses becoming “normal”.

“*By 2024, more than 800 million adults were living with diabetes, representing a more than fourfold increase since 1990*”

“\*\**1 in 3 people suffer from insulin resistance and can cause depression*” (\*\*https://olhardigital.com.br/2021/09/24/medicina-e-saude/1-em-cada-3-pessoas-sofre-de-resistencia-a-insulina-e-pode-causar-depressao/)

“*More than 1.3 billion people will have diabetes in the world by 2050*” (https://veja.abril.com.br/saude/mais-de-13-bilhao-de-pessoas-terao-diabetes-no-mundo-ate-2050)

“*A new study released by Lancet, with data from 2022, shows that more than a billion people live with obesity in the world*” (https://www.paho.org/pt/noticias/1-3-2024-uma-em-cada-oito-pessoas-no-mundo-vive-com-obesidade)

All this due to a single factor: diet. I’m not referring to a diet full of processed foods, as this has already been proven to destroy the health of those who eat it. I’m referring to the modern diet, with carbohydrates (from any source, even from fruit) being the main macronutrient, little animal protein and practically no saturated fat of animal origin. This diet implementation has been systematically occurring for decades. Sugar conglomerates seeking profits? Government institutions (after all, they need voters to be stupid and vote for them), evil spiritual interference wanting to destroy or distort their path? I don’t know, I’ll leave the conspiracy theories to you!

The modern diet or diet is extremely inflammatory, and inflammation over a long period of time leads to autoimmune diseases such as diabetes and Hashimoto’s.

Absolutely any food in the plant kingdom will harm you, no matter how asymptomatic it may be. Plants are living beings and do not want to die and be eaten. To defend themselves from this, they did not evolve legs like animals. They specifically developed chemical mechanisms such as *oxalates, phytoalexins, glucosinolates, polyphenols, antinutrients* and many others that act to repel anything that wants to eat them, being fatal (as in the case of mushrooms), causing discomfort and the animal or insect discovering that the plant is not edible, releasing unpleasant smells or, in many cases, a combination of these factors. Not to mention genetically modified foods (almost the entire plant kingdom is genetically modified) that work as a steroid for the plants' defenses. - Lack of focus

- Poor decision-making

- Difficulty in establishing and maintaining relationships

- Difficulty getting pregnant and difficult pregnancy

- Low testosterone (medical reference values are low)

- Alzheimer's

- Diabetes

- Dementia

- Chances of developing autism when mothers do not eat meat and fat properly during pregnancy

- Worsening of the degree of autism when the child does not eat meat and fat (food selectivity)

- Insomnia and other sleep problems

- Lack of energy

- Poorly formed and fragile bone structure

- Lack of willpower

- Depression

- ADHD

Not having full physical and mental capacity harms you in many different ways, these are just a few examples that not only directly impact one person but everyone else around them.

Fortunately, there is an alternative to break out of this cycle of destruction, ***Carnivore Diet***.

I am not here to recommend a diet, eating plan or cure for your health problems, nor can I do so, as I am not a doctor (most doctors don't even know where the pancreas is, a mechanic is more useful in your life than a doctor, but that is a topic for another text.).

I came to present you with logic and facts in a very simplified way, from there you can do your own research and decide what is best for you.

---

## Defining the carnivore diet

Simply put, the carnivore diet is an elimination diet, where carbohydrates (including fruits), vegetable fats (soy, canola, cotton, peanuts, etc.), processed products and any type of plant, be it spices or teas, are completely removed.

### What is allowed on the carnivore diet?

- Animal protein

- Beef, preferably fatty cuts (including offal, liver, heart, kidneys, these cuts have more vitamins than anything else in the world)

- Lamb

- Eggs

- Fish and seafood

- Animal fat

- Butter

- Beef fat and tallow

- Salt

- No... salt does not cause high blood pressure. (explained later about salt and high consumption of saturated fats)

From now on I will list some facts that disprove the false accusations made against \*\*eating exclusively meat and fat.

# “Human beings are omnivores”

*“Our ancestors were gatherers and hunters*"

To determine the proportion of animal foods in our ancestors’ diets, we can look at the amount of δ15 nitrogen in their fossils. By looking at levels of this isotope, researchers can infer where animals reside in the food chain, identifying their protein sources. Herbivores typically have δ15N levels of 3–7 percent, carnivores show levels of 6–12 percent, and omnivores exhibit levels in between. When samples from Neanderthals and early modern humans were analyzed, they showed levels of 12 percent and 13.5 percent, respectively, even higher than those of other known carnivores, such as hyenas and wolves. And from an energy efficiency standpoint, hunting large animals makes the most sense. Gathering plants and chasing small animals provides far fewer calories and nutrients relative to the energy invested. In more recently studied indigenous peoples, we have observed a similar pattern that clearly indicates a preference for animal foods over plant foods. For example, in Vilhjalmur Stefansson’s studies of the Eskimos.

*“…fat, not protein, seemed to play a very important role in hunters’ decisions about which animals (male or female) to kill and which body parts to discard or carry away.”*

Why were our ancestors and more recent indigenous peoples so interested in finding fat? At a very basic level, it was probably about calories. By weight, fat provides more than twice as many calories as protein or carbohydrates. Furthermore, human metabolism makes fat an exceptionally valuable and necessary food. If we think of ourselves as automobiles that need fuel for our metabolic engines, we should not put protein in our gas tank. For best results, our metabolic engine runs most efficiently on fat or carbohydrates.

Eating animal foods has been a vital part of our evolution since the beginning. Katherine Milton, a researcher at UC Berkeley, came to the same conclusion in her paper “The Critical Role Played by Animal Source Foods in Human Evolution,” which states:

“Without routine access to animal-source foods, it is highly unlikely that evolving humans could have achieved their unusually large and complex brains while simultaneously continuing their evolutionary trajectory as large, active, and highly social primates. As human evolution progressed, young children in particular, with their rapidly expanding large brains and higher metabolic and nutritional demands relative to adults, would have benefited from concentrated, high-quality foods such as meat." - https://pubmed.ncbi.nlm.nih.gov/14672286/

Skeletons from Greece and Turkey reveal that 12,000 years ago, the average height of hunter-gatherers was five feet, nine inches for men and five feet, five inches for women. But with the adoption of agriculture, adult height plummeted—ending any hope these poor herders had of dunking a basketball or playing competitive volleyball, if such sports had existed at the time. By 3000 B.C., men in this region of the world were only five feet, three inches tall, and women were five feet, reflecting a massive decline in their overall nutritional status. Many studies in diverse populations show a strong correlation between adult height and nutritional quality. A study analyzing male height in 105 countries came to the following conclusion:

“In taller nations…consumption of plant proteins declines sharply at the expense of animal proteins, especially those from dairy products. Its highest consumption rates can be found in Northern and Central Europe, with the global peak in male height in the Netherlands (184 cm).”

In addition to the decline in height, there is also evidence that Native Americans buried at Dickson Mounds suffered from increased bacterial infections. These infections leave scars on the outer surface of the bone, known as the periosteum, with the tibia being especially susceptible to such damage due to its limited blood flow. Examination of tibias from skeletons found in the mounds shows that after agriculture, the number of such periosteal lesions increased threefold, with a staggering eighty-four percent of bones from this period demonstrating this pathology. The lesions also tended to be more severe and to appear earlier in life in the bones of post-agricultural peoples.

https://onlinelibrary.wiley.com/doi/full/10.1111/j.1747-0080.2007.00194.x

https://pubmed.ncbi.nlm.nih.gov/10702160/

# Cholesterol

Many “doctors” say that consuming saturated fat is harmful to your health, “your veins and arteries will clog with excess fat” “you will have a heart attack if you consume a lot of fat" and many other nonsense, and in exchange recommends that you replace fatty cuts of meat with lean meat and do everything with vegetable oil that causes cancer and makes men effeminate.

Your brain is basically composed of fat and water, your neurons are made and repaired with fat, your cells, the basic unit of life, are composed of fat and protein, many of your hormones, especially sexual ones, are made from fat, there is no logical reason not to consume saturated fat other than several false "scientific articles".

"The power plant of the cell is the mitochondria, which converts what we eat into energy. Ketones are an energy source derived from fat. Mitochondria prefer fat as energy (ketones) because transforming ketones into energy costs the mitochondria half the effort of using sugar (glucose) for energy." - https://pubmed.ncbi.nlm.nih.gov/28178565/

"With the help of saturated fats, calcium is properly stored in our bones. The interaction between calcium, vitamin D, and parathyroid hormone regulates calcium levels in the body. When there are calcium imbalances in the blood, our bones release calcium into the blood to find homeostasis." - https://www.healthpedian.org/the-role-of-calcium-in-the-human-body/

"The body needs cholesterol to support muscle repair and other cellular functions. This is why when there is cardiovascular disease, we see increased amounts of cholesterol in the area. Cholesterol is not there causing the problem, but the boat carrying fat was docked there for cholesterol and other nutrients to help fight the problem. Plaque is the body's attempt to deal with injury within the blood vessels." - *National Library of Medicine, “Cholesterol,” 2019*

"Initially, the Plaque helps blood vessels stay strong and helps the vessels maintain their shape. But with the perpetual cycle of uncontrolled inflammation and leftover debris from cellular repair (cholesterol), over time plaque begins to grow and harden, reducing blood flow and oxygen to the heart. Both inflammation and repair require copious amounts of cholesterol and fats. So the body keeps sending these fatty substances to the site of the plaque — until either repair wins (plaque becomes sclerotic scars in the heart muscle, causing heart failure) or inflammation wins (atherosclerotic heart attack)" - https://pubmed.ncbi.nlm.nih.gov/21250192/

Inflammation in Atherosclerotic Cardiovascular Disease - https://pubmed.ncbi.nlm.nih.gov/21250192/

"Study finds that eating refined carbohydrates led to an increased risk of cardiovascular disease and obesity" - https://pmc.ncbi.nlm.nih.gov/articles/PMC5793267/

# “Meat causes cancer”

Most of the misconceptions that red meat causes cancer come from a report by the World Health Organization's International Agency for Research on Cancer (IARC), which was released in 2015. Unfortunately, this report has been widely misrepresented by the mainstream media and is based on some very questionable interpretations of the science it claims to review.

A closer look at a 2018 report on its findings reveals that only 14 of the 800 studies were considered in its final conclusions—and every single study was observational epidemiology. Why the other 786 were excluded remains a mystery, and this group included many interventional animal studies that clearly did not show a link between red meat and cancer. Of the fourteen epidemiological studies that were included in the IARC report, eight showed no link between meat consumption and the development of colon cancer. Of the remaining six studies, only one showed a statistically significant correlation between meat and cancer.

In epidemiological research, one looks for correlation between two things and the strength of the correlation. Having just one study out of 800 that shows meat causes cancer is a mere fluke and becomes statistically insignificant.

Interestingly, this was a study by Seventh-day Adventists in America — a religious group that advocates a plant-based diet.

# Microbiota and Fiber

I have seen several people and “doctors” saying that eating only meat would destroy your microbiota. And I have come to the conclusion that neither “doctors” nor most people know what a microbiota is.

Microbiota is the set of several types of bacteria (millions) that exist in your stomach with the function of breaking down molecules of certain types of food that the body itself cannot get, fiber for example. Many times through the process of fermentation, which is why you have gas after eating your beloved oatmeal.

People unconsciously believe that the microbiota is something fixed and unchangeable, but guess what… it is not.

Your microbiota is determined by what you eat. If you love eating oatmeal, your microbiota will have a specific set of bacteria that can break down the oat molecule into a size that the body can absorb.

If you follow a carnivorous diet, your microbiota will adapt to digest meat.

### Fiber

Nutritional guidelines recommend large amounts of fiber in our diet, but what they don't tell you is that we only absorb around 6% of all the vegetable fiber we eat. In other words, it's insignificant!

Another argument used by doctors and nutritionists is that it helps you go to the bathroom, but this is also a lie. Fiber doesn't help you evacuate, it forces you to do so. With the huge amount of undigestible food in your stomach (fiber), the intestine begins to force contractions, making this fecal matter go down, making you go to the bathroom.

They also raise the argument that fibers are broken down into short-chain fatty acids, such as butyrate (butyric acid), propionate (propionic acid) and acetate (acetic acid). Butyrate is essential because it is the preferred fuel source for the endothelial cells of the large intestine.

Butter, cream, and cheese contain butyrate in its absorbable form. Butter is the best source of butyric acid, or butyrate. In fact, the origins of the word butyric acid come from the Latin word *butyro*—the same origins as the word butter.

“In 2012, a study in the Journal of Gastroenterology showed that reducing fiber (a precursor to short-chain fatty acids) helped participants with chronic constipation. The study lasted six months, and after two weeks without fiber, these participants were allowed to increase fiber as needed. These participants felt so much relief after two weeks without fiber that they continued without fiber for the entire six-month period. Of the high-fiber, low-fiber, and no-fiber groups, the zero-fiber participants had the highest bowel movement frequency.” - https://pmc.ncbi.nlm.nih.gov/articles/PMC3435786/

### Bioavailability

I said that our body can only absorb 6% of all the fiber we ingest. This is bioavailability, how much the body can absorb nutrients from a given food.

Meat is the most bioavailable food on the planet!

Grains and vegetables are not only not very bioavailable, but they also contain a huge amount of antinutrients. So if you eat a steak with some beans, you will not be able to absorb the nutrients from the beans, and the antinutrients in them will make it impossible to absorb a large amount of nutrients from the steak. https://pubmed.ncbi.nlm.nih.gov/23107545/

# Lack of nutrients and antioxidants in a carnivorous diet

A major concern with the carnivorous diet is the lack of vitamin C, which would consequently lead to scurvy.

Vitamin C plays an important role in the breakdown and transport of glucose into cells. In 2000 and 2001, the recommended daily intake of vitamin C effectively doubled. In fact, every 10 to 15 years, there has been a large increase in the recommended daily intake of vitamin C, as happened in 1974 and 1989. Interestingly, also in 1974, sugar prices became so high that high fructose corn syrup was introduced into the US market. Could the increase in readily available glucose foods and foods with high fructose corn syrup be a reason why we need more vitamin C? The question remains…. But this is not a cause for concern for the carnivore, liver is rich in vitamin C. You could easily reach the daily recommendation with liver or any cut of steak. 200-300g of steak already meets your needs and if the theory that the more sugar you eat, the more vitamin C you will get is true, then the more sugar you will eat is true. C is necessary if true, you could easily exceed the daily requirement.

Meat and seafood are rich in ALL the nutrients that humans need to thrive.

### Antioxidants

It is commonly said that fruits are rich in antioxidants but again this is a hoax, they are actually PRO-oxidants. These are substances that activate the mRF2 pathway of our immune system which causes the body to produce natural antioxidants.

The body produces antioxidants, but many occur naturally in foods, Vitamin C, Vitamin E, Selenium and Manganese are all natural antioxidants.

High concentrations of antioxidants can be harmful. Remember that high concentrations of antioxidants can increase oxidation and even protect against cancer cells.

# Salt

Consuming too much salt does not increase blood pressure and therefore increases the risk of heart disease and stroke. Studies show no evidence that limiting salt intake reduces the risk of heart disease.

A 2011 study found that diets low in salt may actually increase the risk of death from heart attacks and strokes. Most importantly, they do not prevent high blood pressure. https://www.nytimes.com/2011/05/04/health/research/04salt.html

# Sun

This is not a dietary issue specifically, but there are things that can I would like to present that is against common sense when talking about the sun.

It is common sense to say that the sun causes skin cancer and that we should not expose ourselves to it or, if we are exposed to the sun, use sunscreen, but no study proves that using sunscreen protects us from melanoma and basal cell carcinoma. The types of fatal melanomas usually occur in areas of the body that never see the sun, such as the soles of the feet.

https://www.jabfm.org/content/24/6/735

In 1978, the first sunscreen was launched, and the market grew rapidly, along with cases of melanoma.

Several studies show that sunscreens cause leaky gut (one of the main factors in chronic inflammation), hormonal dysfunction and neurological dysfunction.

https://pubmed.ncbi.nlm.nih.gov/31058986/

If your concern when going out in the sun is skin cancer, don't worry, your own body's natural antioxidants will protect you. When they can no longer protect you, your skin starts to burn. (If you have to stay in the sun for work, for example, a good way to protect yourself is to rub coconut oil on your skin or just cover yourself with a few extra layers of thin clothing and a hat).

Sunscreen gives you the false sense of protection by blocking the sunburn, so you stay out longer than your skin can handle, but sunscreens can only block 4% of UVA and UVB rays.

www.westonaprice.org/health-topics/environmental-toxins/sunscreens-the-dark-side-of-avoiding-the-sun/

Interestingly, vitamin D deficiency is linked to increased cancer risks. It's a big contradiction to say that the greatest provider of vit. D causes cancer…

https://med.stanford.edu/news/all-news/2010/10/skin-cancer-patients-more-likely-to-be-deficient-in-vitamin-d-study-finds.html

Important roles of vitamin D:

- **Regulation of Bone Metabolism**

- Facilitates the **absorption of calcium and phosphorus** in the intestine.

- Promotes bone mineralization and prevents diseases such as **osteoporosis**, **rickets** (in children) and **osteomalacia** (in adults).

- **Immune Function**

- Modulates the immune system, helping to reduce inflammation and strengthen the defense against infections, including **colds**, **flu** and other diseases.

- May help reduce the incidence of autoimmune diseases such as **multiple sclerosis** and **rheumatoid arthritis**. - **Muscle Health**

- Contributes to muscle strength and the prevention of weakness, especially in the elderly.

- Reduces the risk of falls and fractures.

- **Cardiovascular Function**

- May help regulate blood pressure and heart function, reducing the risk of cardiovascular disease.

- **Hormonal Balance**

- Influences the production of hormones, including those associated with fertility and the functioning of the endocrine system.

- Plays a role in insulin metabolism and glucose sensitivity.

- **Brain Function and Mental Health**

- Participates in mood regulation, which may reduce the risk of **depression** and improve mental health.

- Has been associated with the prevention of neurodegenerative diseases, such as **Alzheimer's**.

- **Anticancer Role**

- Evidence suggests that vitamin D may inhibit the proliferation of cancer cells, especially in breast, prostate and colon cancers. - **Role in General Metabolism**

- Contributes to metabolic health, regulating cellular growth and repair processes.

---

I tried to present everything in the simplest and most understandable way possible, but there are things that require prior knowledge to truly understand. Below is a list of books that will show you everything I have shown you in a more technical and in-depth way.

### Book Recommendations

https://amzn.to/3EbjVsD

https://amzn.to/4awlnBZ

All of my arguments have studies to validate them. Feel free to read them all and draw your own conclusions about what is best for you and your life.

-

@ 0fa80bd3:ea7325de

2025-01-29 15:43:42

Lyn Alden - биткойн евангелист или евангелистка, я пока не понял

```

npub1a2cww4kn9wqte4ry70vyfwqyqvpswksna27rtxd8vty6c74era8sdcw83a

```

Thomas Pacchia - PubKey owner - X - @tpacchia

```

npub1xy6exlg37pw84cpyj05c2pdgv86hr25cxn0g7aa8g8a6v97mhduqeuhgpl

```

calvadev - Shopstr

```

npub16dhgpql60vmd4mnydjut87vla23a38j689jssaqlqqlzrtqtd0kqex0nkq

```

Calle - Cashu founder

```

npub12rv5lskctqxxs2c8rf2zlzc7xx3qpvzs3w4etgemauy9thegr43sf485vg

```

Джек Дорси

```

npub1sg6plzptd64u62a878hep2kev88swjh3tw00gjsfl8f237lmu63q0uf63m

```

21 ideas

```

npub1lm3f47nzyf0rjp6fsl4qlnkmzed4uj4h2gnf2vhe3l3mrj85vqks6z3c7l

```

Много адресов. Хз кто надо сортировать

```

https://github.com/aitechguy/nostr-address-book

```

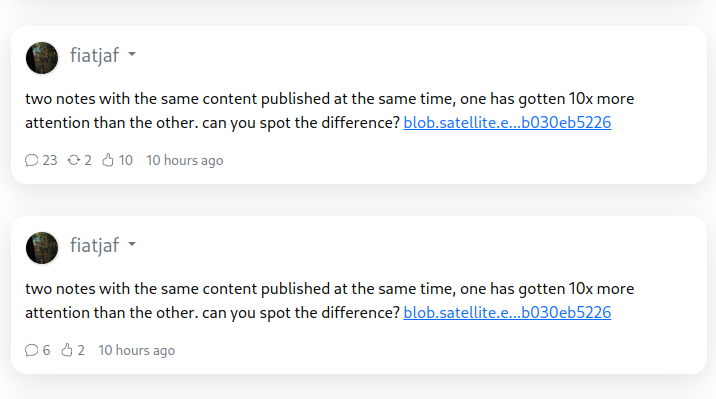

ФиатДжеф - создатель Ностр - https://github.com/fiatjaf

```

npub180cvv07tjdrrgpa0j7j7tmnyl2yr6yr7l8j4s3evf6u64th6gkwsyjh6w6

```

EVAN KALOUDIS Zues wallet

```

npub19kv88vjm7tw6v9qksn2y6h4hdt6e79nh3zjcud36k9n3lmlwsleqwte2qd

```

Программер Коди https://github.com/CodyTseng/nostr-relay

```

npub1syjmjy0dp62dhccq3g97fr87tngvpvzey08llyt6ul58m2zqpzps9wf6wl

```

Anna Chekhovich - Managing Bitcoin at The Anti-Corruption Foundation

https://x.com/AnyaChekhovich

```

npub1y2st7rp54277hyd2usw6shy3kxprnmpvhkezmldp7vhl7hp920aq9cfyr7

```

-

@ 0fa80bd3:ea7325de

2025-01-29 14:44:48

![[yedinaya-rossiya-bear.png]]

1️⃣ Be where the bear roams. Stay in its territory, where it hunts for food. No point setting a trap in your backyard if the bear’s chilling in the forest.

2️⃣ Set a well-hidden trap. Bury it, disguise it, and place the bait right in the center. Bears are omnivores—just like secret police KGB agents. And what’s the tastiest bait for them? Money.

3️⃣ Wait for the bear to take the bait. When it reaches in, the trap will snap shut around its paw. It’ll be alive, but stuck. No escape.

Now, what you do with a trapped bear is another question... 😏

-

@ 0fa80bd3:ea7325de

2025-01-29 05:55:02

The land that belongs to the indigenous peoples of Russia has been seized by a gang of killers who have unleashed a war of extermination. They wipe out anyone who refuses to conform to their rules. Those who disagree and stay behind are tortured and killed in prisons and labor camps. Those who flee lose their homeland, dissolve into foreign cultures, and fade away. And those who stand up to protect their people are attacked by the misled and deceived. The deceived die for the unchecked greed of a single dictator—thousands from both sides, people who just wanted to live, raise their kids, and build a future.

Now, they are forced to make an impossible choice: abandon their homeland or die. Some perish on the battlefield, others lose themselves in exile, stripped of their identity, scattered in a world that isn’t theirs.

There’s been endless debate about how to fix this, how to clear the field of the weeds that choke out every new sprout, every attempt at change. But the real problem? We can’t play by their rules. We can’t speak their language or use their weapons. We stand for humanity, and no matter how righteous our cause, we will not multiply suffering. Victory doesn’t come from matching the enemy—it comes from staying ahead, from using tools they haven’t mastered yet. That’s how wars are won.

Our only resource is the **will of the people** to rewrite the order of things. Historian Timothy Snyder once said that a nation cannot exist without a city. A city is where the most active part of a nation thrives. But the cities are occupied. The streets are watched. Gatherings are impossible. They control the money. They control the mail. They control the media. And any dissent is crushed before it can take root.

So I started asking myself: **How do we stop this fragmentation?** How do we create a space where people can **rebuild their connections** when they’re ready? How do we build a **self-sustaining network**, where everyone contributes and benefits proportionally, while keeping their freedom to leave intact? And more importantly—**how do we make it spread, even in occupied territory?**

In 2009, something historic happened: **the internet got its own money.** Thanks to **Satoshi Nakamoto**, the world took a massive leap forward. Bitcoin and decentralized ledgers shattered the idea that money must be controlled by the state. Now, to move or store value, all you need is an address and a key. A tiny string of text, easy to carry, impossible to seize.

That was the year money broke free. The state lost its grip. Its biggest weapon—physical currency—became irrelevant. Money became **purely digital.**

The internet was already **a sanctuary for information**, a place where people could connect and organize. But with Bitcoin, it evolved. Now, **value itself** could flow freely, beyond the reach of authorities.

Think about it: when seedlings are grown in controlled environments before being planted outside, they **get stronger, survive longer, and bear fruit faster.** That’s how we handle crops in harsh climates—nurture them until they’re ready for the wild.

Now, picture the internet as that **controlled environment** for **ideas**. Bitcoin? It’s the **fertile soil** that lets them grow. A testing ground for new models of interaction, where concepts can take root before they move into the real world. If **nation-states are a battlefield, locked in a brutal war for territory, the internet is boundless.** It can absorb any number of ideas, any number of people, and it doesn’t **run out of space.**

But for this ecosystem to thrive, people need safe ways to communicate, to share ideas, to build something real—**without surveillance, without censorship, without the constant fear of being erased.**

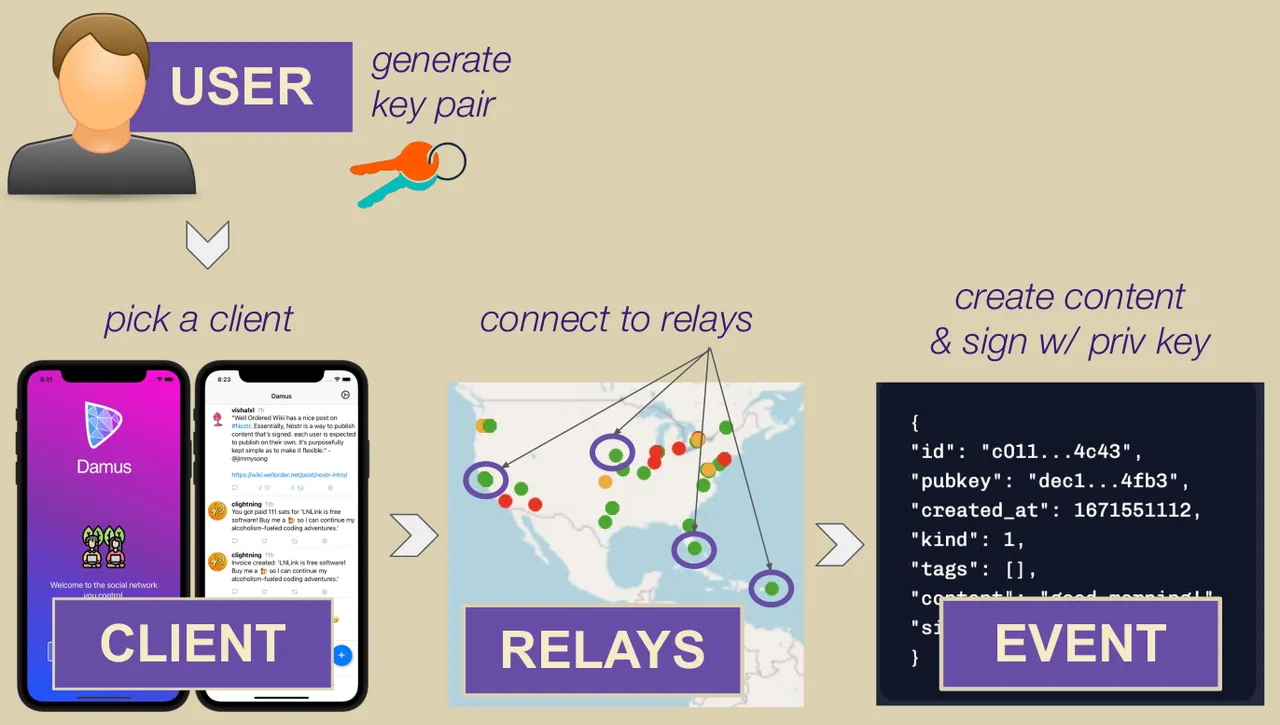

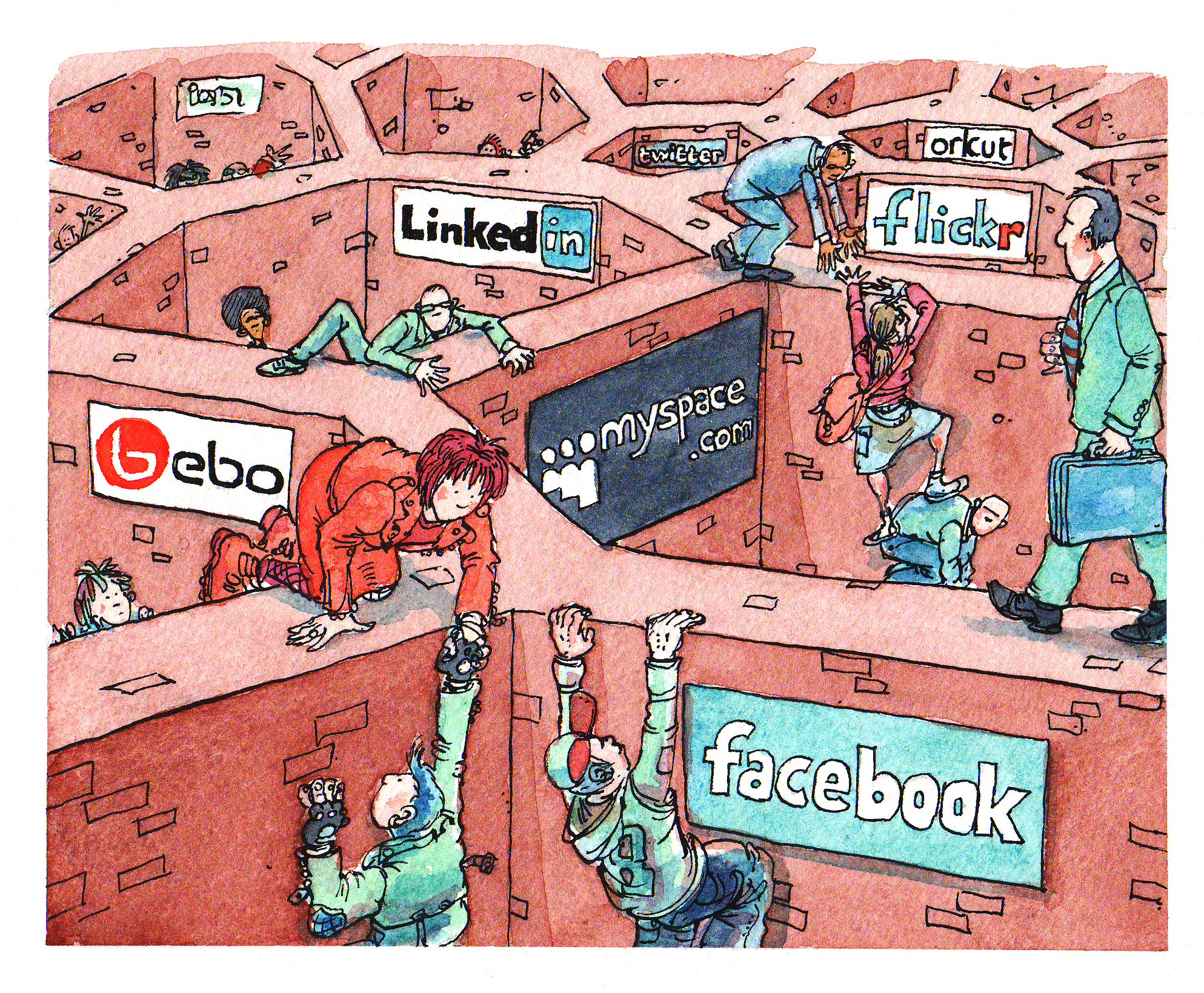

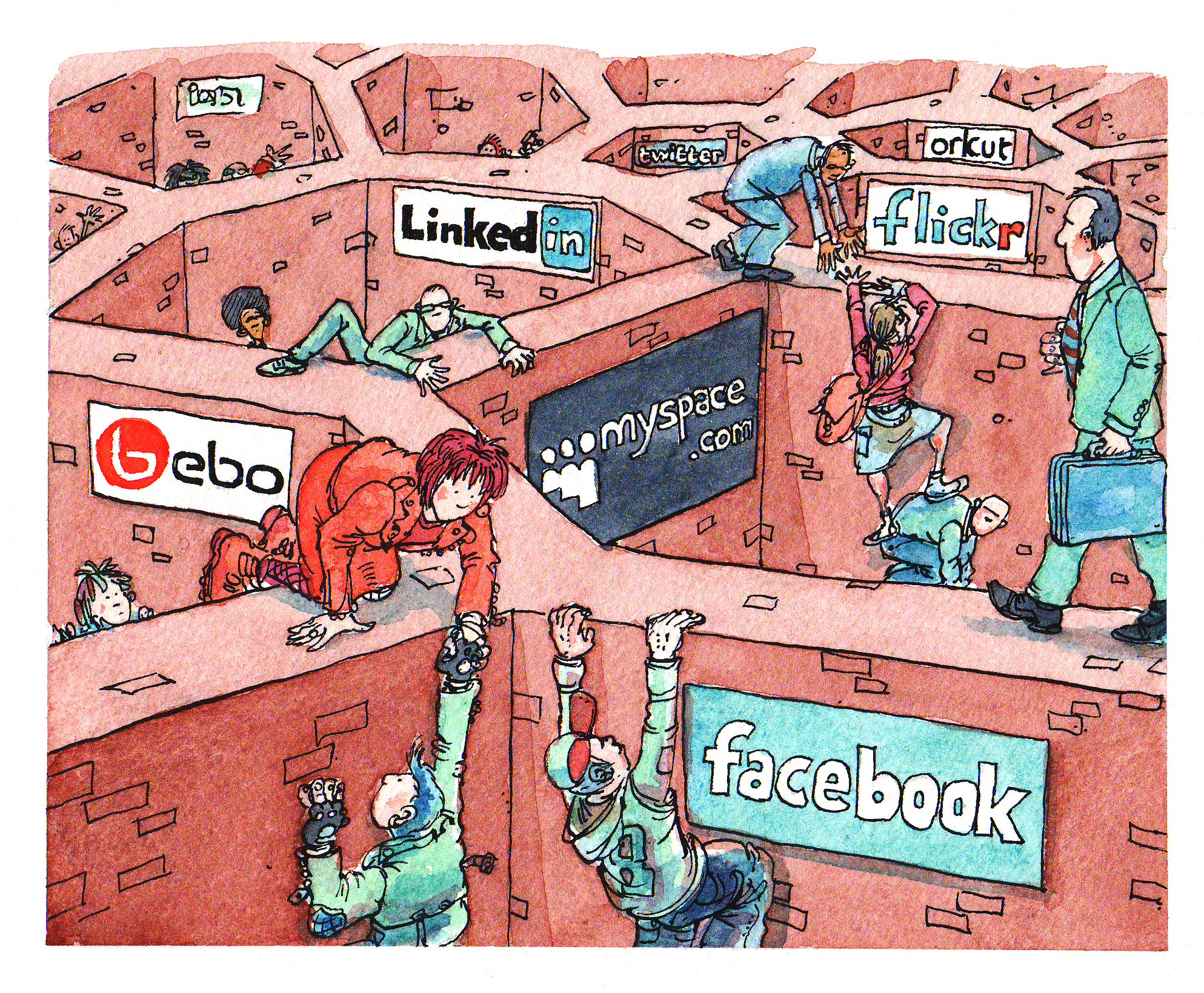

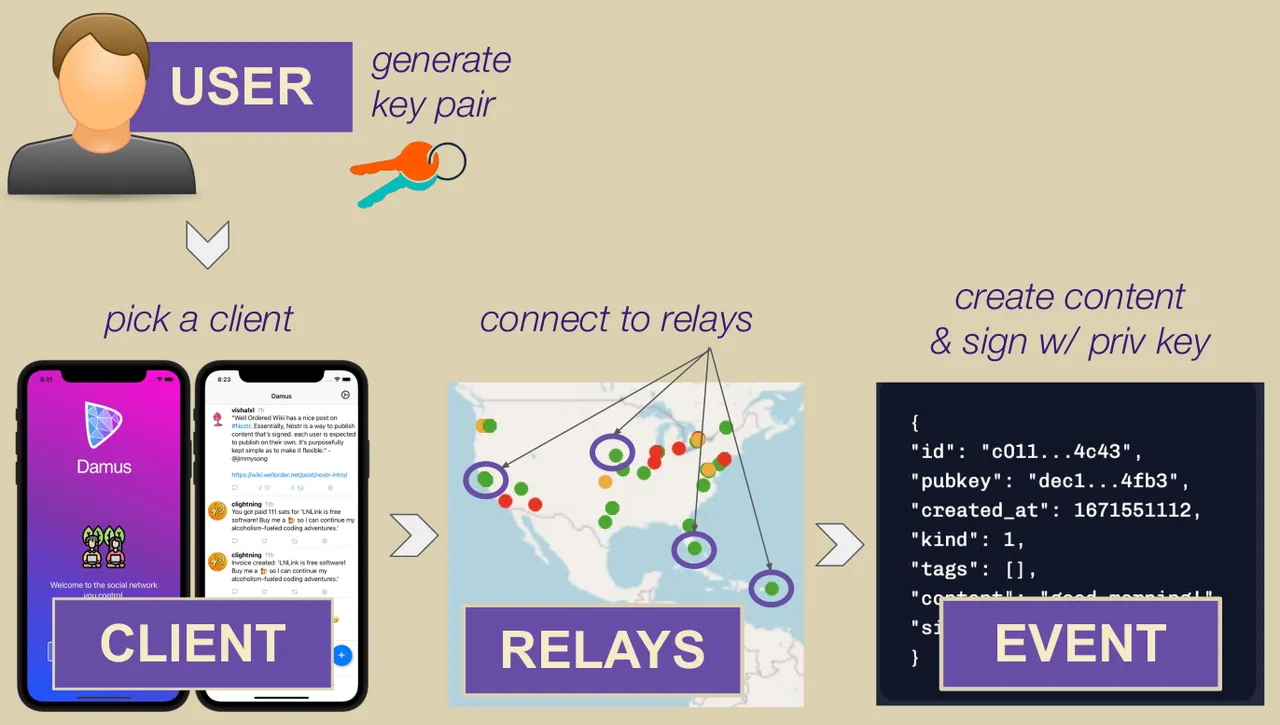

This is where **Nostr** comes in.

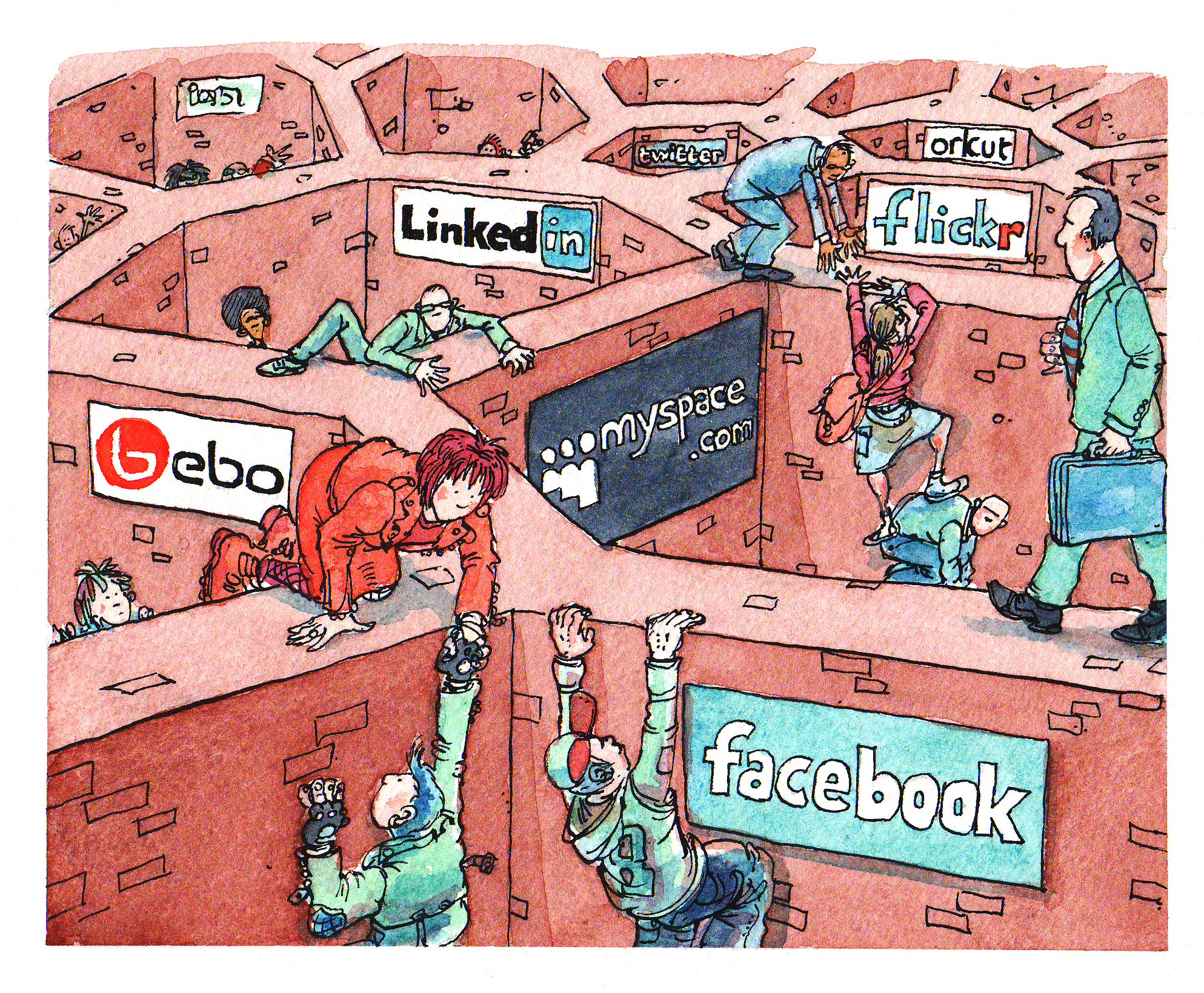

Nostr—"Notes and Other Stuff Transmitted by Relays"—is more than just a messaging protocol. **It’s a new kind of city.** One that **no dictator can seize**, no corporation can own, no government can shut down.

It’s built on **decentralization, encryption, and individual control.** Messages don’t pass through central servers—they are relayed through independent nodes, and users choose which ones to trust. There’s no master switch to shut it all down. Every person owns their identity, their data, their connections. And no one—no state, no tech giant, no algorithm—can silence them.

In a world where cities fall and governments fail, **Nostr is a city that cannot be occupied.** A place for ideas, for networks, for freedom. A city that grows stronger **the more people build within it**.

-

@ 0463223a:3b14d673

2025-01-26 13:07:36

Hmm so I heard that in order to improve my brain I should try writing… Ok groovy, I’ll give it a go. In all honesty I don’t know what to write, my brain is a jumble of noise and titbits of random knowledge. I likely know more about sound than the average person but as physics goes, I don’t have anything new or profound to add. Air moves and noises happen. Is there really any more to it? I could write some flowery bollocks about refraction, absorption coefficients and reverberation times, or I could write some out there, arty shit but I don’t think that adds any value to anyone.

A lot of folks online have very strong beliefs in how the world operates or should operate. Whilst their conviction is strong, there’s also is a large percentage of people who totally disagree with them and think the exact opposite is the answer. That’s quite shit isn’t it? Humans have been around for 100,000 years or so and haven’t worked it out. I wonder what makes the internet celeb so certain they’ve got it right when the next internet celeb completely disagrees? I do my best to avoid any of these cunts but despite running to the obscurest social media platforms they still turn up with their profound statements. Meh.

Ideologically I’m leaning toward anarchism but even that seems full of arguments and contradictions and ultimately I don’t think I can be arsed with identifying with any particular ideology. I tried reading some philosophy and struggled with it, although I deep fall into a lovely deep sleep. It’s fair to say I’m not the brightest button in the box. I have a wife, a couple of cats and lots of things that make nosies in my shed. That’s pretty cool right? Well it works for me.

So why write this? I clearly wrote in the first sentence that I’m trying to improve my brain, a brain that’s gone through a number to twists and turns, a lot brain altering substances. I own that, no one forced me to. Beside, George Clinton was still smoking crack aged 80, didn’t do him any harm…

I’m on the 5th paragraph. I don’t feel any smarter yet and each paragraph is getting shorter, having started from a low base. I guess I’m being too high time preference… Might be a while before I launch my Deep Thought podcasts where myself and a guest talk for 500 hours about the philosophy of money and 13 amp plug sockets.

I’ve tortured myself enough. I’m posting this on Nostr where it will never go away.. lol. If you got this far, I congratulate/commiserate you and wish you a wonderful day.

-

@ 9e69e420:d12360c2

2025-01-25 22:16:54

President Trump plans to withdraw 20,000 U.S. troops from Europe and expects European allies to contribute financially to the remaining military presence. Reported by ANSA, Trump aims to deliver this message to European leaders since taking office. A European diplomat noted, “the costs cannot be borne solely by American taxpayers.”

The Pentagon hasn't commented yet. Trump has previously sought lower troop levels in Europe and had ordered cuts during his first term. The U.S. currently maintains around 65,000 troops in Europe, with total forces reaching 100,000 since the Ukraine invasion. Trump's new approach may shift military focus to the Pacific amid growing concerns about China.

[Sauce](https://www.stripes.com/theaters/europe/2025-01-24/trump-europe-troop-cuts-16590074.html)

-

@ 6be5cc06:5259daf0

2025-01-21 20:58:37

A seguir, veja como instalar e configurar o **Privoxy** no **Pop!_OS**.

---

### **1. Instalar o Tor e o Privoxy**

Abra o terminal e execute:

```bash

sudo apt update

sudo apt install tor privoxy

```

**Explicação:**

- **Tor:** Roteia o tráfego pela rede Tor.

- **Privoxy:** Proxy avançado que intermedia a conexão entre aplicativos e o Tor.

---

### **2. Configurar o Privoxy**

Abra o arquivo de configuração do Privoxy:

```bash

sudo nano /etc/privoxy/config

```

Navegue até a última linha (atalho: **`Ctrl`** + **`/`** depois **`Ctrl`** + **`V`** para navegar diretamente até a última linha) e insira:

```bash

forward-socks5 / 127.0.0.1:9050 .

```

Isso faz com que o **Privoxy** envie todo o tráfego para o **Tor** através da porta **9050**.

Salve (**`CTRL`** + **`O`** e **`Enter`**) e feche (**`CTRL`** + **`X`**) o arquivo.

---

### **3. Iniciar o Tor e o Privoxy**

Agora, inicie e habilite os serviços:

```bash

sudo systemctl start tor

sudo systemctl start privoxy

sudo systemctl enable tor

sudo systemctl enable privoxy

```

**Explicação:**

- **start:** Inicia os serviços.

- **enable:** Faz com que iniciem automaticamente ao ligar o PC.

---

### **4. Configurar o Navegador Firefox**

Para usar a rede **Tor** com o Firefox:

1. Abra o Firefox.

2. Acesse **Configurações** → **Configurar conexão**.

3. Selecione **Configuração manual de proxy**.

4. Configure assim:

- **Proxy HTTP:** `127.0.0.1`

- **Porta:** `8118` (porta padrão do **Privoxy**)

- **Domínio SOCKS (v5):** `127.0.0.1`

- **Porta:** `9050`

5. Marque a opção **"Usar este proxy também em HTTPS"**.

6. Clique em **OK**.

---

### **5. Verificar a Conexão com o Tor**

Abra o navegador e acesse:

```text

https://check.torproject.org/

```

Se aparecer a mensagem **"Congratulations. This browser is configured to use Tor."**, a configuração está correta.

---

### **Dicas Extras**

- **Privoxy** pode ser ajustado para bloquear anúncios e rastreadores.

- Outros aplicativos também podem ser configurados para usar o **Privoxy**.

-

@ 9e69e420:d12360c2

2025-01-21 19:31:48

Oregano oil is a potent natural compound that offers numerous scientifically-supported health benefits.

## Active Compounds

The oil's therapeutic properties stem from its key bioactive components:

- Carvacrol and thymol (primary active compounds)

- Polyphenols and other antioxidant

## Antimicrobial Properties

**Bacterial Protection**

The oil demonstrates powerful antibacterial effects, even against antibiotic-resistant strains like MRSA and other harmful bacteria. Studies show it effectively inactivates various pathogenic bacteria without developing resistance.

**Antifungal Effects**

It effectively combats fungal infections, particularly Candida-related conditions like oral thrush, athlete's foot, and nail infections.

## Digestive Health Benefits

Oregano oil supports digestive wellness by:

- Promoting gastric juice secretion and enzyme production

- Helping treat Small Intestinal Bacterial Overgrowth (SIBO)

- Managing digestive discomfort, bloating, and IBS symptoms

## Anti-inflammatory and Antioxidant Effects

The oil provides significant protective benefits through:

- Powerful antioxidant activity that fights free radicals

- Reduction of inflammatory markers in the body

- Protection against oxidative stress-related conditions

## Respiratory Support

It aids respiratory health by:

- Loosening mucus and phlegm

- Suppressing coughs and throat irritation

- Supporting overall respiratory tract function

## Additional Benefits

**Skin Health**

- Improves conditions like psoriasis, acne, and eczema

- Supports wound healing through antibacterial action

- Provides anti-aging benefits through antioxidant properties

**Cardiovascular Health**

Studies show oregano oil may help:

- Reduce LDL (bad) cholesterol levels

- Support overall heart health

**Pain Management**

The oil demonstrates effectiveness in:

- Reducing inflammation-related pain

- Managing muscle discomfort

- Providing topical pain relief

## Safety Note

While oregano oil is generally safe, it's highly concentrated and should be properly diluted before use Consult a healthcare provider before starting supplementation, especially if taking other medications.

-

@ b17fccdf:b7211155

2025-01-21 17:02:21

The past 26 August, Tor [introduced officially](https://blog.torproject.org/introducing-proof-of-work-defense-for-onion-services/) a proof-of-work (PoW) defense for onion services designed to prioritize verified network traffic as a deterrent against denial of service (DoS) attacks.

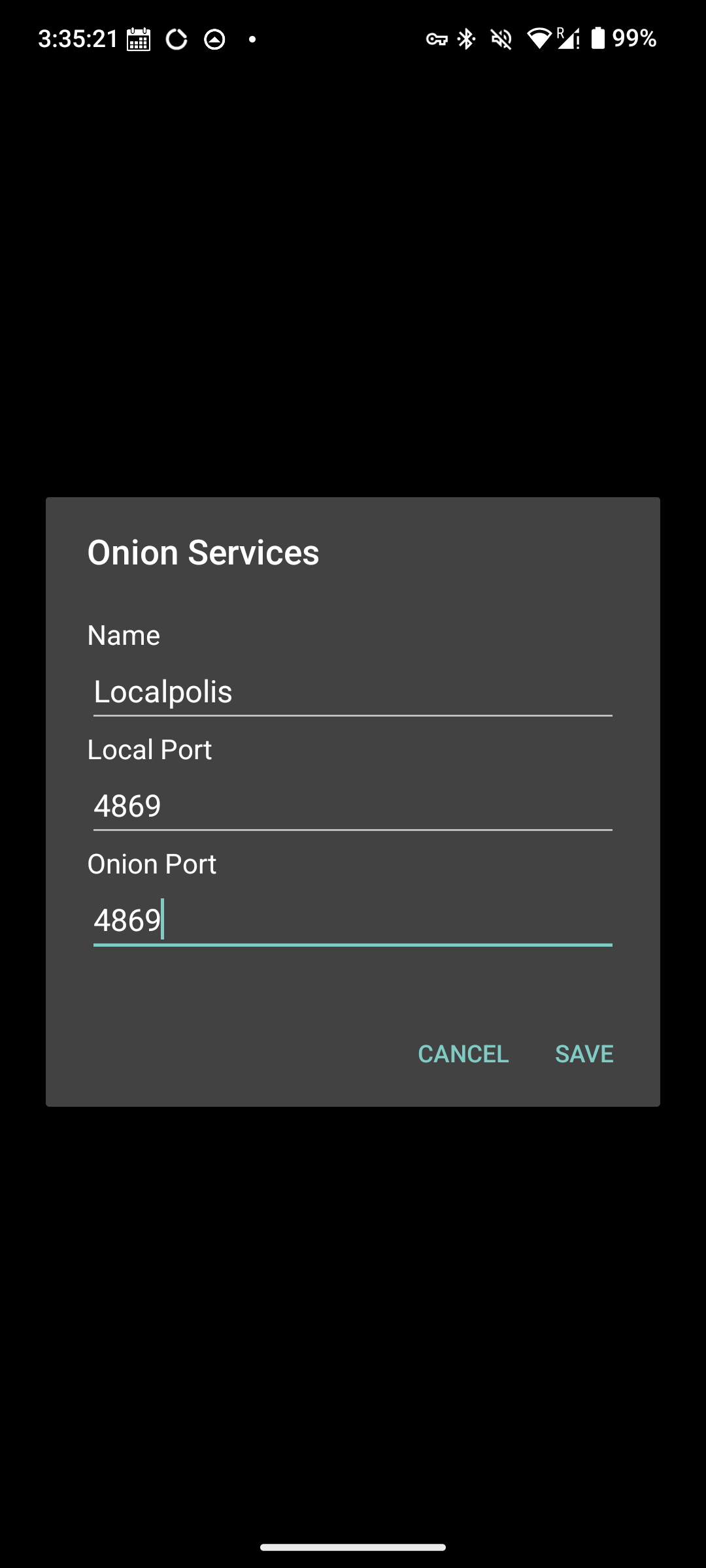

~ > This feature at the moment, is [deactivate by default](https://gitlab.torproject.org/tpo/core/tor/-/blob/main/doc/man/tor.1.txt#L3117), so you need to follow these steps to activate this on a MiniBolt node:

* Make sure you have the latest version of Tor installed, at the time of writing this post, which is v0.4.8.6. Check your current version by typing

```

tor --version

```

**Example** of expected output:

```

Tor version 0.4.8.6.

This build of Tor is covered by the GNU General Public License (https://www.gnu.org/licenses/gpl-3.0.en.html)

Tor is running on Linux with Libevent 2.1.12-stable, OpenSSL 3.0.9, Zlib 1.2.13, Liblzma 5.4.1, Libzstd N/A and Glibc 2.36 as libc.

Tor compiled with GCC version 12.2.0

```

~ > If you have v0.4.8.X, you are **OK**, if not, type `sudo apt update && sudo apt upgrade` and confirm to update.

* Basic PoW support can be checked by running this command:

```

tor --list-modules

```

Expected output:

```

relay: yes

dirauth: yes

dircache: yes

pow: **yes**

```

~ > If you have `pow: yes`, you are **OK**

* Now go to the torrc file of your MiniBolt and add the parameter to enable PoW for each hidden service added

```

sudo nano /etc/tor/torrc

```

Example:

```

# Hidden Service BTC RPC Explorer

HiddenServiceDir /var/lib/tor/hidden_service_btcrpcexplorer/

HiddenServiceVersion 3

HiddenServicePoWDefensesEnabled 1

HiddenServicePort 80 127.0.0.1:3002

```

~ > Bitcoin Core and LND use the Tor control port to automatically create the hidden service, requiring no action from the user. We have submitted a feature request in the official GitHub repositories to explore the need for the integration of Tor's PoW defense into the automatic creation process of the hidden service. You can follow them at the following links:

* Bitcoin Core: https://github.com/lightningnetwork/lnd/issues/8002

* LND: https://github.com/bitcoin/bitcoin/issues/28499

---

More info:

* https://blog.torproject.org/introducing-proof-of-work-defense-for-onion-services/

* https://gitlab.torproject.org/tpo/onion-services/onion-support/-/wikis/Documentation/PoW-FAQ

---

Enjoy it MiniBolter! 💙

-

@ 29af23a9:842ef0c1

2025-01-21 14:42:19

A Indústria Pornográfica se caracteriza pelo investimento pesado de grandes empresários americanos, desde 2014.

Na década de 90, filmes pornográficos eram feitos às coxas. Era basicamente duas pessoas fazendo sexo amador e sendo gravadas. Não tinha roteiro, nem produção, não tinha maquiagem, nada disso. A distribuição era rudimentar, os assinantes tinham que sair de suas casas, ir até a locadora, sofrer todo tipo de constrangimento para assistir a um filme pornô.

No começo dos anos 2000, o serviço de Pay Per View fez o número de vendas de filmes eróticos (filme erótico é bem mais leve) crescer mas nada se compara com os sites de filmes pornográficos por assinatura.

Com o advento dos serviços de Streaming, os sites que vendem filmes por assinatura se estabeleceram no mercado como nunca foi visto na história.

Hoje, os Produtores usam produtos para esticar os vasos sanguíneos do pênis dos atores e dopam as atrizes para que elas aguentem horas de gravação (a Série Black Mirror fez uma crítica a isso no episódio 1 milhão de méritos de forma sutil).

Além de toda a produção em volta das cenas. Que são gravadas em 4K, para focar bem as partes íntimas dos atores. Quadros fechados, iluminação, tudo isso faz essa Indústria ser "Artística" uma vez que tudo ali é falso. Um filme da Produtora Vixen, por exemplo, onde jovens mulheres transam em mansões com seus empresários estimula o esteriótipo da mina padrão que chama seu chefe rico de "daddy" e seduz ele até ele trair a esposa.

Sites como xvídeos, pornHub e outros nada mais são do que sites que salvam filmes dessas produtoras e hospedam as cenas com anúncios e pop-ups. Alguns sites hospedam o filme inteiro "de graça".

Esse tipo de filme estimula qualquer homem heterosexual com menos de 30 anos, que não tem o córtex frontal de seu cérebro totalmente desenvolvido (segundo estudos só é completamente desenvolvido quando o homem chega aos 31 anos).

A arte Pornográfica faz alguns fantasiarem ter relação sexual com uma gostosa americana branquinha, até escraviza-los. Muitos não conseguem sair do vício e preferem a Ficção à sua esposa real. Então pare de se enganar e admita.

A Pornografia faz mal para a saúde mental do homem.

Quem sonha em ter uma transa com Lana Rhodes, deve estar nesse estágio. Trata-se de uma atriz (pornstar) que ganhou muito dinheiro vendendo a ilusão da Arte Pornografica, como a Riley Reid que só gravava para grandes Produtoras. Ambas se arrependeram da carreira artística e agora tentam viver suas vidas como uma mulher comum.

As próprias atrizes se consideram artistas, como Mia Malkova, chegou a dizer que Pornografia é a vida dela, que é "Lindo e Sofisticado."

Mia Malkova inclusive faz questão de dizer que a industria não escravisa mulheres jovens. Trata-se de um negócio onde a mulher assina um contrato com uma produtora e recebe um cachê por isso. Diferente do discurso da Mia Khalifa em entrevista para a BBC, onde diz que as mulheres são exploradas por homens poderosos. Vai ela está confundindo o Conglomerado Vixen com a Rede Globo ou com a empresa do Harvey Weinstein.

Enfim, se você é um homem solteiro entre 18 e 40 anos que já consumiu ou que ainda consome pornografia, sabia que sofrerá consequências. Pois trata-se de "produções artísticas" da indústria audiovisual que altera os níveis de dopamina do seu cérebro, mudando a neuroplasticidade e diminuindo a massa cinzenta, deixando o homem com memória fraca, sem foco e com mente nebulosa.

Por que o Estado não proíbe/criminaliza a Pornografia se ela faz mal? E desde quando o Estado quer o nosso bem?

Existem grandes empresarios que financiam essa indústria ajudando governos a manterem o povo viciado e assim alienado. É um pão e circo, só que muito mais viciante e maléfico. Eu costume dizer aos meus amigos que existem grandes empresários jvdeus que são donos de grandes Produtoras de filmes pornográficos como o Conglomerado Vixen. Então se eles assistem vídeos pirateados de filmes dessas produtoras, eles estão no colo do Judeu.

-

@ 6be5cc06:5259daf0

2025-01-21 01:51:46

## Bitcoin: Um sistema de dinheiro eletrônico direto entre pessoas.

Satoshi Nakamoto

satoshin@gmx.com

www.bitcoin.org

---

### Resumo

O Bitcoin é uma forma de dinheiro digital que permite pagamentos diretos entre pessoas, sem a necessidade de um banco ou instituição financeira. Ele resolve um problema chamado **gasto duplo**, que ocorre quando alguém tenta gastar o mesmo dinheiro duas vezes. Para evitar isso, o Bitcoin usa uma rede descentralizada onde todos trabalham juntos para verificar e registrar as transações.

As transações são registradas em um livro público chamado **blockchain**, protegido por uma técnica chamada **Prova de Trabalho**. Essa técnica cria uma cadeia de registros que não pode ser alterada sem refazer todo o trabalho já feito. Essa cadeia é mantida pelos computadores que participam da rede, e a mais longa é considerada a verdadeira.

Enquanto a maior parte do poder computacional da rede for controlada por participantes honestos, o sistema continuará funcionando de forma segura. A rede é flexível, permitindo que qualquer pessoa entre ou saia a qualquer momento, sempre confiando na cadeia mais longa como prova do que aconteceu.

---

### 1. Introdução

Hoje, quase todos os pagamentos feitos pela internet dependem de bancos ou empresas como processadores de pagamento (cartões de crédito, por exemplo) para funcionar. Embora esse sistema seja útil, ele tem problemas importantes porque é baseado em **confiança**.

Primeiro, essas empresas podem reverter pagamentos, o que é útil em caso de erros, mas cria custos e incertezas. Isso faz com que pequenas transações, como pagar centavos por um serviço, se tornem inviáveis. Além disso, os comerciantes são obrigados a desconfiar dos clientes, pedindo informações extras e aceitando fraudes como algo inevitável.

Esses problemas não existem no dinheiro físico, como o papel-moeda, onde o pagamento é final e direto entre as partes. No entanto, não temos como enviar dinheiro físico pela internet sem depender de um intermediário confiável.

O que precisamos é de um **sistema de pagamento eletrônico baseado em provas matemáticas**, não em confiança. Esse sistema permitiria que qualquer pessoa enviasse dinheiro diretamente para outra, sem depender de bancos ou processadores de pagamento. Além disso, as transações seriam irreversíveis, protegendo vendedores contra fraudes, mas mantendo a possibilidade de soluções para disputas legítimas.

Neste documento, apresentamos o **Bitcoin**, que resolve o problema do gasto duplo usando uma rede descentralizada. Essa rede cria um registro público e protegido por cálculos matemáticos, que garante a ordem das transações. Enquanto a maior parte da rede for controlada por pessoas honestas, o sistema será seguro contra ataques.

---

### 2. Transações

Para entender como funciona o Bitcoin, é importante saber como as transações são realizadas. Imagine que você quer transferir uma "moeda digital" para outra pessoa. No sistema do Bitcoin, essa "moeda" é representada por uma sequência de registros que mostram quem é o atual dono. Para transferi-la, você adiciona um novo registro comprovando que agora ela pertence ao próximo dono. Esse registro é protegido por um tipo especial de assinatura digital.

#### O que é uma assinatura digital?

Uma assinatura digital é como uma senha secreta, mas muito mais segura. No Bitcoin, cada usuário tem duas chaves: uma "chave privada", que é secreta e serve para criar a assinatura, e uma "chave pública", que pode ser compartilhada com todos e é usada para verificar se a assinatura é válida. Quando você transfere uma moeda, usa sua chave privada para assinar a transação, provando que você é o dono. A próxima pessoa pode usar sua chave pública para confirmar isso.

#### Como funciona na prática?

Cada "moeda" no Bitcoin é, na verdade, uma cadeia de assinaturas digitais. Vamos imaginar o seguinte cenário:

1. A moeda está com o Dono 0 (você). Para transferi-la ao Dono 1, você assina digitalmente a transação com sua chave privada. Essa assinatura inclui o código da transação anterior (chamado de "hash") e a chave pública do Dono 1.

2. Quando o Dono 1 quiser transferir a moeda ao Dono 2, ele assinará a transação seguinte com sua própria chave privada, incluindo também o hash da transação anterior e a chave pública do Dono 2.

3. Esse processo continua, formando uma "cadeia" de transações. Qualquer pessoa pode verificar essa cadeia para confirmar quem é o atual dono da moeda.

#### Resolvendo o problema do gasto duplo

Um grande desafio com moedas digitais é o "gasto duplo", que é quando uma mesma moeda é usada em mais de uma transação. Para evitar isso, muitos sistemas antigos dependiam de uma entidade central confiável, como uma casa da moeda, que verificava todas as transações. No entanto, isso criava um ponto único de falha e centralizava o controle do dinheiro.

O Bitcoin resolve esse problema de forma inovadora: ele usa uma rede descentralizada onde todos os participantes (os "nós") têm acesso a um registro completo de todas as transações. Cada nó verifica se as transações são válidas e se a moeda não foi gasta duas vezes. Quando a maioria dos nós concorda com a validade de uma transação, ela é registrada permanentemente na blockchain.

#### Por que isso é importante?

Essa solução elimina a necessidade de confiar em uma única entidade para gerenciar o dinheiro, permitindo que qualquer pessoa no mundo use o Bitcoin sem precisar de permissão de terceiros. Além disso, ela garante que o sistema seja seguro e resistente a fraudes.

---

### 3. Servidor Timestamp

Para assegurar que as transações sejam realizadas de forma segura e transparente, o sistema Bitcoin utiliza algo chamado de "servidor de registro de tempo" (timestamp). Esse servidor funciona como um registro público que organiza as transações em uma ordem específica.

Ele faz isso agrupando várias transações em blocos e criando um código único chamado "hash". Esse hash é como uma impressão digital que representa todo o conteúdo do bloco. O hash de cada bloco é amplamente divulgado, como se fosse publicado em um jornal ou em um fórum público.

Esse processo garante que cada bloco de transações tenha um registro de quando foi criado e que ele existia naquele momento. Além disso, cada novo bloco criado contém o hash do bloco anterior, formando uma cadeia contínua de blocos conectados — conhecida como blockchain.

Com isso, se alguém tentar alterar qualquer informação em um bloco anterior, o hash desse bloco mudará e não corresponderá ao hash armazenado no bloco seguinte. Essa característica torna a cadeia muito segura, pois qualquer tentativa de fraude seria imediatamente detectada.

O sistema de timestamps é essencial para provar a ordem cronológica das transações e garantir que cada uma delas seja única e autêntica. Dessa forma, ele reforça a segurança e a confiança na rede Bitcoin.

---

### 4. Prova-de-Trabalho

Para implementar o registro de tempo distribuído no sistema Bitcoin, utilizamos um mecanismo chamado prova-de-trabalho. Esse sistema é semelhante ao Hashcash, desenvolvido por Adam Back, e baseia-se na criação de um código único, o "hash", por meio de um processo computacionalmente exigente.

A prova-de-trabalho envolve encontrar um valor especial que, quando processado junto com as informações do bloco, gere um hash que comece com uma quantidade específica de zeros. Esse valor especial é chamado de "nonce". Encontrar o nonce correto exige um esforço significativo do computador, porque envolve tentativas repetidas até que a condição seja satisfeita.

Esse processo é importante porque torna extremamente difícil alterar qualquer informação registrada em um bloco. Se alguém tentar mudar algo em um bloco, seria necessário refazer o trabalho de computação não apenas para aquele bloco, mas também para todos os blocos que vêm depois dele. Isso garante a segurança e a imutabilidade da blockchain.

A prova-de-trabalho também resolve o problema de decidir qual cadeia de blocos é a válida quando há múltiplas cadeias competindo. A decisão é feita pela cadeia mais longa, pois ela representa o maior esforço computacional já realizado. Isso impede que qualquer indivíduo ou grupo controle a rede, desde que a maioria do poder de processamento seja mantida por participantes honestos.

Para garantir que o sistema permaneça eficiente e equilibrado, a dificuldade da prova-de-trabalho é ajustada automaticamente ao longo do tempo. Se novos blocos estiverem sendo gerados rapidamente, a dificuldade aumenta; se estiverem sendo gerados muito lentamente, a dificuldade diminui. Esse ajuste assegura que novos blocos sejam criados aproximadamente a cada 10 minutos, mantendo o sistema estável e funcional.

---

### 5. Rede

A rede Bitcoin é o coração do sistema e funciona de maneira distribuída, conectando vários participantes (ou nós) para garantir o registro e a validação das transações. Os passos para operar essa rede são:

1. **Transmissão de Transações**: Quando alguém realiza uma nova transação, ela é enviada para todos os nós da rede. Isso é feito para garantir que todos estejam cientes da operação e possam validá-la.

2. **Coleta de Transações em Blocos**: Cada nó agrupa as novas transações recebidas em um "bloco". Este bloco será preparado para ser adicionado à cadeia de blocos (a blockchain).

3. **Prova-de-Trabalho**: Os nós competem para resolver a prova-de-trabalho do bloco, utilizando poder computacional para encontrar um hash válido. Esse processo é como resolver um quebra-cabeça matemático difícil.

4. **Envio do Bloco Resolvido**: Quando um nó encontra a solução para o bloco (a prova-de-trabalho), ele compartilha esse bloco com todos os outros nós na rede.

5. **Validação do Bloco**: Cada nó verifica o bloco recebido para garantir que todas as transações nele contidas sejam válidas e que nenhuma moeda tenha sido gasta duas vezes. Apenas blocos válidos são aceitos.

6. **Construção do Próximo Bloco**: Os nós que aceitaram o bloco começam a trabalhar na criação do próximo bloco, utilizando o hash do bloco aceito como base (hash anterior). Isso mantém a continuidade da cadeia.

#### Resolução de Conflitos e Escolha da Cadeia Mais Longa